Pwnable.kr

1.[Pwnable.kr Prob] fd

Pwnable.kr의 첫 번째 문제부터 차근차근 풀어보려 한다.. 가보자공 ~첫 번째 문제답게 쉬운 편이다.첫 번째 문제명은 fd로 File Descriptor와 관련된 문제임을 예상할 수 있었다 !File Descriptor는 프로세스에서 실행되는 파일들의 목록을 관

2.[Pwnable.kr Prob] bof

Pwnable.kr의 세 번째 문제인 bof를 풀어보려고 한다.세 번째 문제는 기초 buffer overflow이다.우선 bof 바이너리 파일과 bof.c 파일을 다운로드 받았다..우선 bof 바이너리 파일의 보호기법을 확인해보자.Canary와 NX, PIE 까지 적용

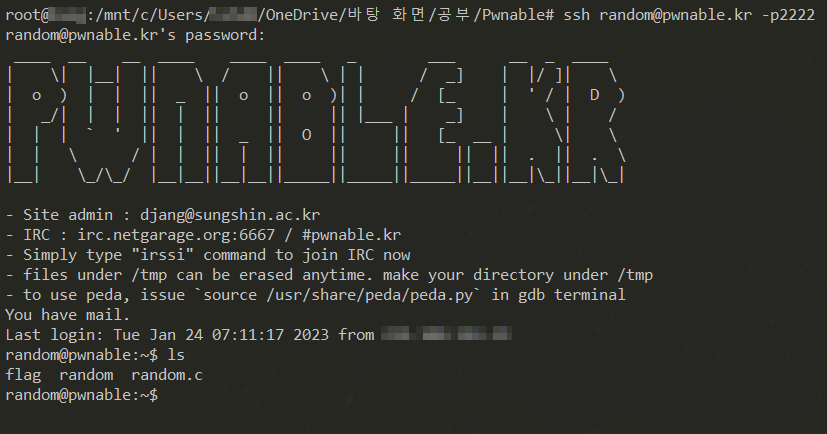

3.[Pwnable.kr Prob] random

Pwnable.kr의 여섯 번째 문제인 random을 풀어보려고 한다 ~ 💪생각보다 손쉽게 풀 수 있었다..바로 문제풀러 가보자! Go! 사이트 접속 시, flag와 random과 random.c 파일이 보인다.우선 바이너리 파일을 실행시켜보자.. 바이너리 파일을 실

4.[Pwnable.kr Prob] collision

Pwnable.kr 두 번째 문제 풀이 Pwnable.kr의 두 번째 문제이다..! 이해가 안가서 결국 다른 블로그를 한 번 참고하여 풀게되었다ㅠㅠㅠㅠ 갈 길이 너무 멀다😭 우선 ssh를 통해 문제 서버에 접속한다.. 바이너리 파일을 실행시켜보면, 사용법에

5.[Pwnable.kr Prob] flag

Pwnable.kr 네 번째 문제 풀이 Pwnable.kr의 네 번째 문제를 풀어보려한다~ 고고링 생각보다 쉬운 문제다. 그냥 gdb를 통해 까보면 flag가 나온다.. 해당 바이너리를 다운로드 받고, 파일의 아키텍처 및 보호기법을 확인해본다.. checksec

6.[Pwnable.kr Prob] uaf

Pwnable.kr uaf 문제 풀이 Pwnable.kr의 uaf 문제를 풀어보려한다.. 생각보다 헤맸었다...🙏 우선 SSH로 접속부터 해보자 접속해보면 위와 같이 3개의 파일이 보인다. 우선 파일의 적용된 보호기법부터 확인해보자! 위와 같이 확인할 수 있

7.[Pwnable.kr Prob] input

Pwnable.kr input 문제 풀이 이번에는 input이라는 문제를 풀어보려한다. 어려웠었다..😂 특히 fd부분.. fd의 2가 표준 에러인지 알고 있었지만 stderr에 문제에서 요구하는 Hex값을 어떻게 넣어줘야할지 생각나지 않았다.... 접속 후 i

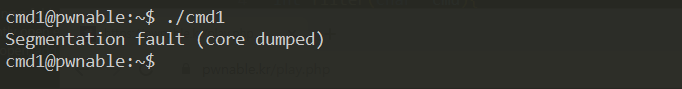

8.[Pwnable.kr Prob] cmd1

cmd1

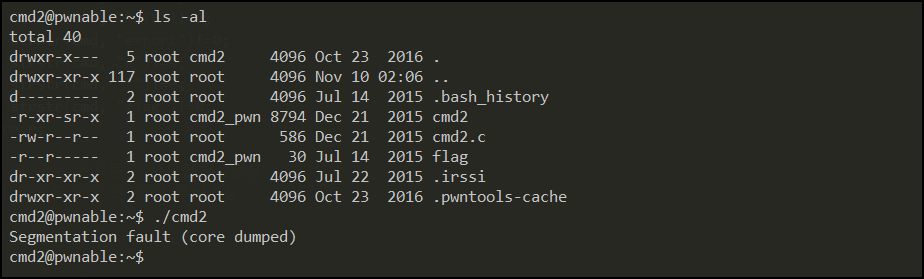

9.[Pwnable.kr Prob] cmd2

오늘은 cmd1에 이어, cmd2의 풀이를 적어보려한다.생각보다 쉽지 않았다...우선 마찬가지로 ssh를 통해 문제 서버에 접속해보자! 접속해보면, 위와 같이 cmd2 바이너리와 flag 파일을 확인할 수 있다. 또한 ./cmd2만 실행시킬 경우 Segmentation

10.[Pwnable.kr Prob] mistake

오늘은 Pwnable.kr의 lotto 문제를 풀어보려한다🔥 바로 SSH로 접속하여, 바이너리를 실행했다! ? 뭐지.. input password가 뒤늦게 출력된다. 바로 C코드부터 살펴보자. c코드는 위와 같이 짧다. 우선 main함수부터 살펴보자. mai