다른 프로세스의 주소 공간 내에서 DLL을 강제로 로드시킴으로써 코드를 실행시키는 기술이다

example

- BlueCrab

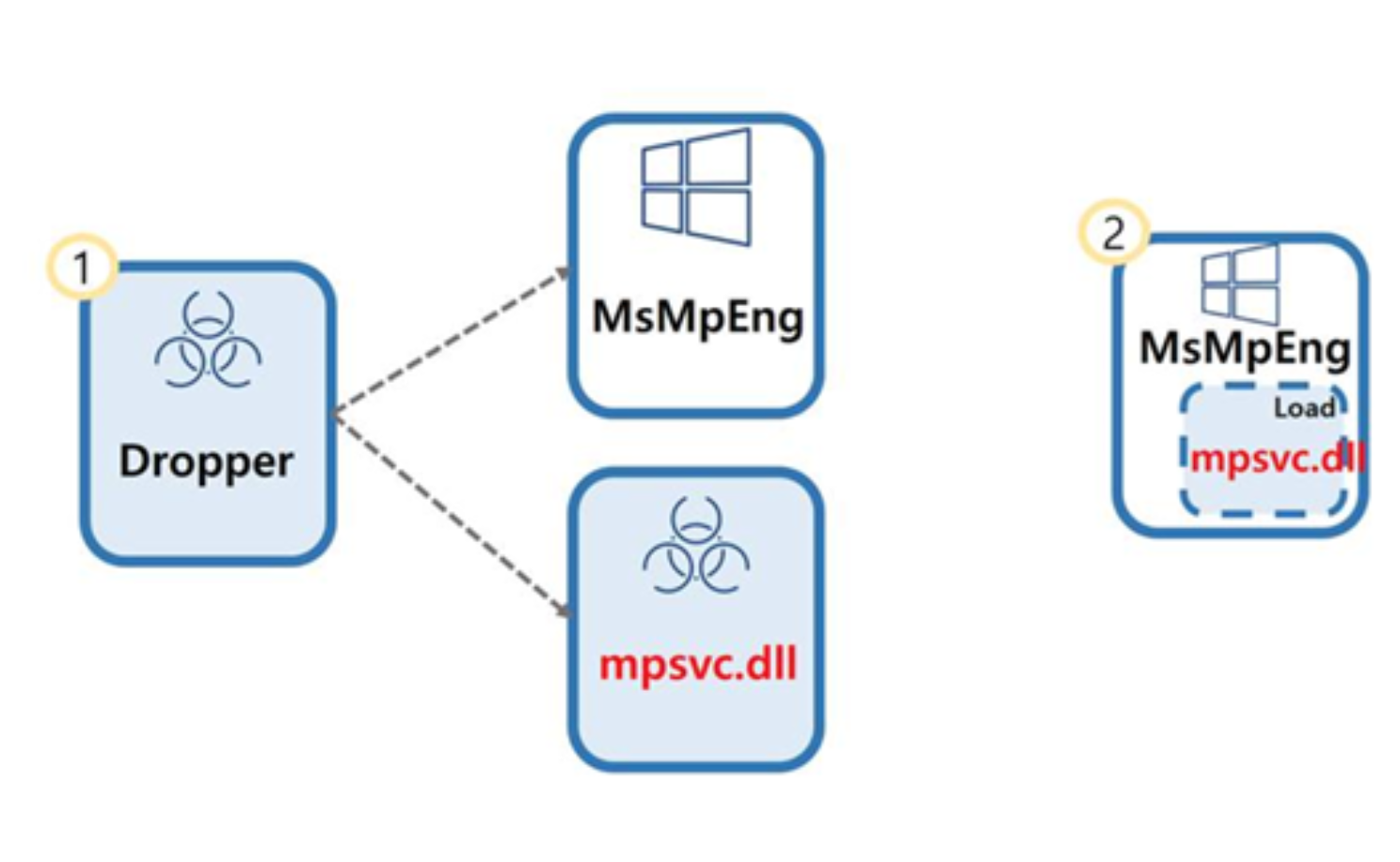

MS 정상 파일(msmpeng.exe)와 BlueCrab기능의 dll(mpsvc.dll)을 같은 경로에 생성한다. msmpeng.exe의 실행 시 mpsvc.dll의 ServiceCrtMain을 호출하게 되는데, 공격자가 생성한 dll은 해당 함수에 랜섬웨어 기능을 탑재하여 악성 행위는 해당 dll을 로드한 정상 msmpeng.exe가 실행되게 된다.

정상 프로세스의 행위로 AV벤더의 탐지를 회피하기 위한 전략

해결책

- 파일진단 외에 프로세스 메모리 검사 필요

파일진단 외에 msmpeng.exe에 의한 랜섬웨어 DLL 모듈(mpsvc.dll) 실행 시점에 ‘프로세스 메모리 검사’ 기능에 의해 탐지가 가능하다.

참고자료

exploit, https://whitecherryblossom.tistory.com/35?category=358811