SOP

Same-Origin Policy의 약자로, 동일 출처 정책을 의미한다. 즉, 같은 출처의 리소스만이 공유가 가능하다는 정책이다. 여기서의 출처는 프로토콜/ 호스트/ 포트의 조합으로 이 조합 중 하나라도 다르다면 동일한 출처로 보지 않는다.

https://www.naver.com vs http://www.naver.com

[https / http] 두 URI는 프로토콜이 다르므로 동일한 출처가 아님🤔 SOP 생겨난 이유

- 동일 출처 정책은 잠재적으로 해로울 수 있는 문서를 분리하므로써 공격받을 수 있는 경로를 줄여 준다. 즉, SOP을 통해 해킹의 위협에서 안전해질 수 있다는 것이다. 만약 동일 출처 정책이 없는 상황이라면 네이버 같은 웹 페이지에 로그인해서 서비스를 이용하고 있다고 가정하면, 서비스 이용 중이 아니더라도 로그아웃을 깜빡하거나 자동 로그인 기능으로 인해서 브라우저에 로그인 정보가 남아있을 수 있다. 이러한 상태에서 로그인 정보를 노리는 코드가 있는 다른 사이트를 방문하게 된다면 나의 로그인 정보를 이용해서 해커가 이와 관련된 모든 기능을 이용할 수 있을 것이다. SOP이 있다면 애초에 다른 사이트와의 리소스 공유를 제한하기 때문에 로그인의 정보가 다른 사이트로 새어나가는 것을 방지 할 수 있다. 하지만 다른 출처의 리소스를 사용하게 될 일이 무수히 많은데 이 리소스들을 어떻게 받아 올 수 있을까?

CORS

Cross-Origin Resource Sharing의 약자로, 교차 출처 리소스 공유를 의미한다. 추가 HTTP 헤더를 사용하여 한 출처에서 실행 중인 웹 애플리케이션이 다른 출처의 선택한 자원에 접근할 수 있는 권한을 부여하도록 브라우저에 알려주는 체제이다. CORS가 없다면 네이버에서 다른 출처의 사이트로 이동하게 될 때 기본적으로 SOP에 의해서 리소스 공유가 막히지만 CORS를 사용하여 접근 권한을 얻게 된다는 것이다.

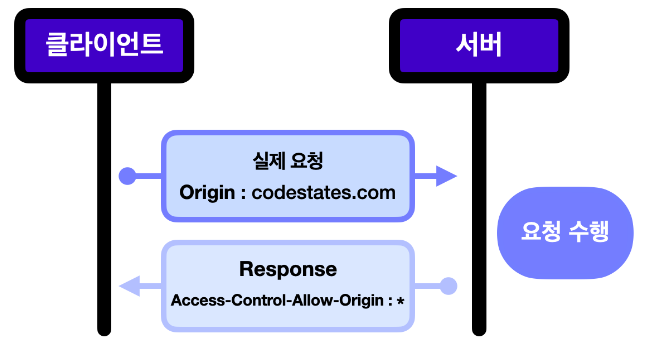

- 다른 출처의 리소스를 가져오려고 했지만 SOP 때문에 접근이 불가능합니다.

CORS 설정을 통해 서버의 응답 헤더에 ‘Access-Control-Allow-Origin’을 작성하면 접근 권한을 얻을 수 있습니다.

CORS 동작 방식

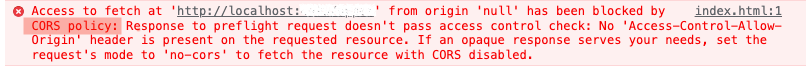

- 프리플라이트 요청 (Preflight Request)

- 접근 권한 요청을 보내기 전, OPTIONS 메서드로 사전 요청을 보내 해당 출처 리소스에 접근 권한이 있는지부터 확인하는 것

위 이미지의 흐름과 같이, 브라우저는 서버에 실제 요청을 보내기 전에 프리플라이트 요청을 보내고, 응답 헤더의 Access-Control-Allow-Origin으로 요청을 보낸 출처가 돌아오면 실제 요청을 보내게 된다.

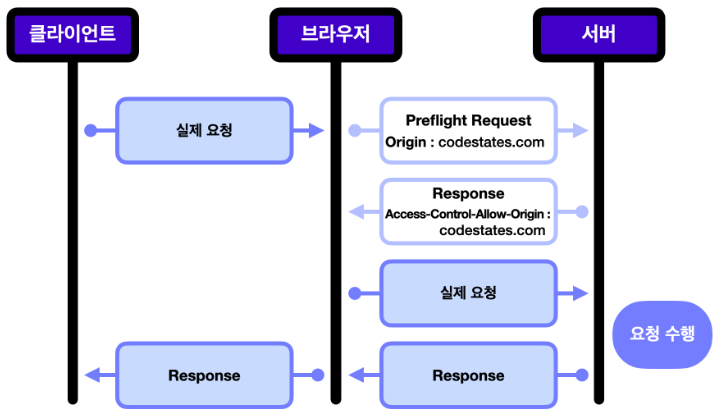

만약에 요청을 보낸 출처가 접근 권한이 없다면 브라우저에서 CORS 에러를 띄우게 되고, 실제 요청은 전달되지 않는다.

🤔 프리플라이트 요청은 왜 필요한 걸까?

- 실제 요청을 보내기 전에 미리 권한 확인을 할 수 있기 때문에, 실제 요청을 처음부터 통째로 보내는 것보다 리소스 측면에서 효율적

- CORS에 대비가 되어있지 않은 서버를 보호할 수 있다. CORS 이전에 만들어진 서버들은 SOP 요청만 들어오는 상황을 고려하고 만들어졌다. 따라서 다른 출처에서 들어오는 요청에 대한 대비가 되어있지 않다.

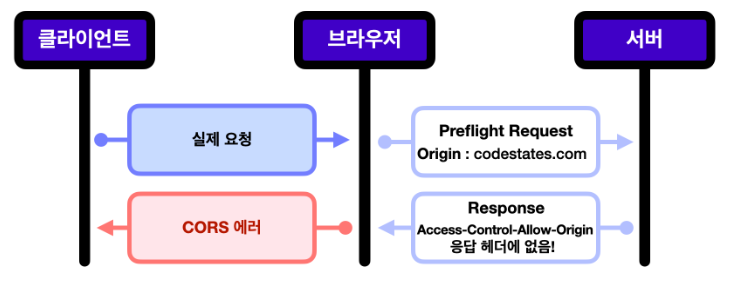

- 단순 요청 (Simple Request)

- 특정 조건이 만족되면 프리플라이트 요청을 생략하고 요청을 보내는 것

🔎 조건

🔹 GET, HEAD, POST 요청 중 하나

🔹 자동으로 설정되는 헤더 외에, Accept, Accept-Language, Content-Language, Content-Type 헤더의 값만 수동으로 설정할 수 있다. / Content-Type 헤더에는 application/x-www-form-urlencoded, multipart/form-data, text/plain 값만 허용

- 인증정보를 포함한 요청 (Credentialed Request)

- 요청 헤더에 인증 정보를 담아 보내는 요청, 별도의 설정을 하지 않으면 쿠키를 보낼 수 없다. 민감한 정보이기 때문에 이 경우 프론트, 서버 양측 모두 CORS 설정이 필요

🔹 프론트 측 요청 헤더에 withCredentials : true 를 넣어줘야 함

🔹 서버 측 응답 헤더에 Access-Control-Allow-Credentials : true 를 넣어줘야 함

🔹 서버 측에서 Access-Control-Allow-Origin 을 설정할 때, 모든 출처를 허용한다는 뜻의 와일드카드(*)로 설정하면 에러가 발생한다. 인증 정보를 다루는 만큼 출처를 정확하게 설정해야 한다.

CORS 설정 방법

- Node.js 서버

[Node.js로 간단한 HTTP 서버를 만들 경우] 다음과 같이 응답 헤더를 설정

const http = require('http');

const server = http.createServer((request, response) => {

// 모든 도메인

response.setHeader("Access-Control-Allow-Origin", "*");

// 특정 도메인

response.setHeader("Access-Control-Allow-Origin", "https://codestates.com");

// 인증 정보를 포함한 요청을 받을 경우

response.setHeader("Access-Control-Allow-Credentials", "true");

})- Express 서버

[Express 프레임워크를 사용해서 서버를 만드는 경우] cors 미들웨어를 사용해서 보다 더 간단하게 CORS 설정할 수 있다.

const cors = require("cors");

const app = express(); // express 프레임 워크 사용

//모든 도메인

app.use(cors());

//특정 도메인

const options = {

origin: "https://codestates.com", // 접근 권한을 부여하는 도메인

credentials: true, // 응답 헤더에 Access-Control-Allow-Credentials 추가

optionsSuccessStatus: 200, // 응답 상태 200으로 설정

};

app.use(cors(options));

//특정 요청

app.get("/example/:id", cors(), function (req, res, next) {

res.json({ msg: "example" });

});