레지스트리 분석 도구인 REGA와 regripper를 공부해보자!

REGA

REGA는 고려대학교 정보보호대학원의 디지털포렌식 연구실에서 개발한 윈도우 레지스트리 분석 도구이다.

레지스트리 추출하기!

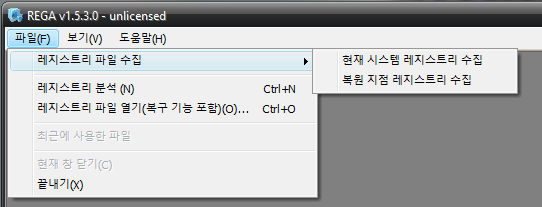

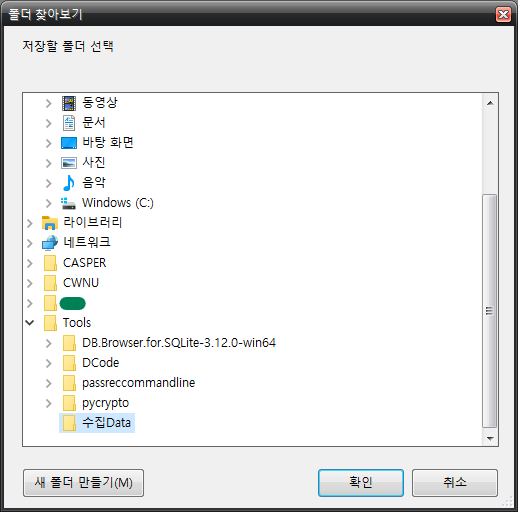

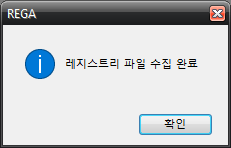

① REGA에서 직접 레지스트리 수집

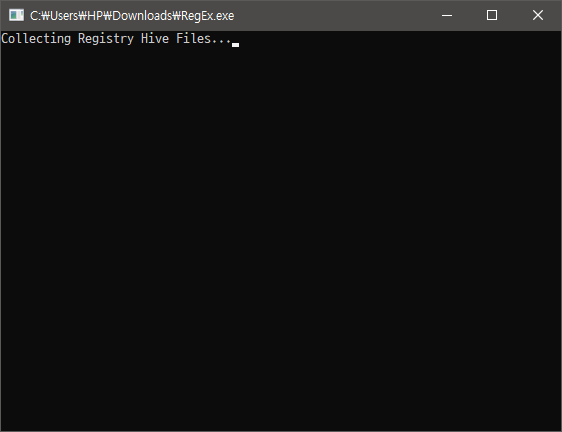

수집할 폴더를 선택하고 확인을 누르면 아래와 같은 창이 뜨면서 수집이 완료된다.

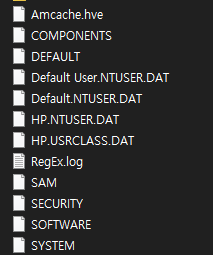

폴더에 저장된 해당 레지스트리 파일들을 이용해 분석이 가능하다.

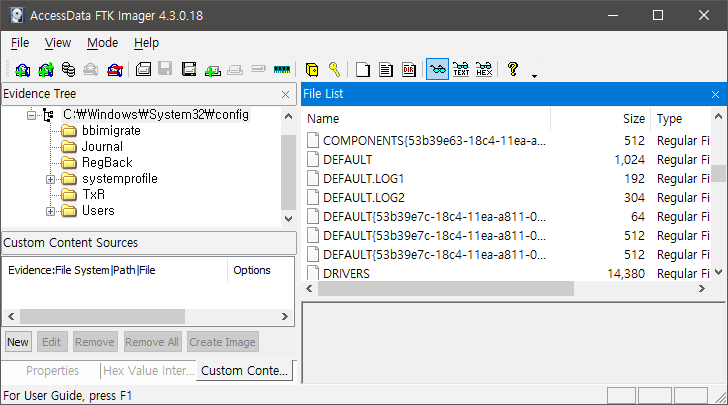

② FTK Imager를 이용한 레지스트리 수집

[root]\Windows\System32\config

- SAM : 로컬 계정 정보와 그룹 정보

- SECURITY : 시스템 보안 정책과 권한 할당 정보

- SOFTWARE : 시스템 부팅에 필요없는 시스템 전역 구성 정보

- SYSTEM : 시스템 부팅에 필요한 전역 구성 정보

- HARDWARE : 시스템 하드웨어 디스크립션과 모든 하드웨어 장치 드라이버 매핑 정보

- BCD00000000 : Boot Configuration Data 관리 (XP의 boot.ini 대체)

레지스트리 데이터베이스는 하드디스크에 정보를 저장하기 위해 이진 형태의 파일로 저장된다.

이진 형태의 파일 = 하이브(hive)

하이브에는 하나 이상의 레지스트리 키와 서브키, 설정 값들이 들어있다.

- 확장명 없음 - 하이브 데이터의 완전한 복사본

- .log1 - 하이브 데이터에서 변경된 내용만 저장됨

- .log2, .log - 윈도우를 설치하는 동안 생성되고, 시스템을 사용하는 동안에는 변경되지 않는다.

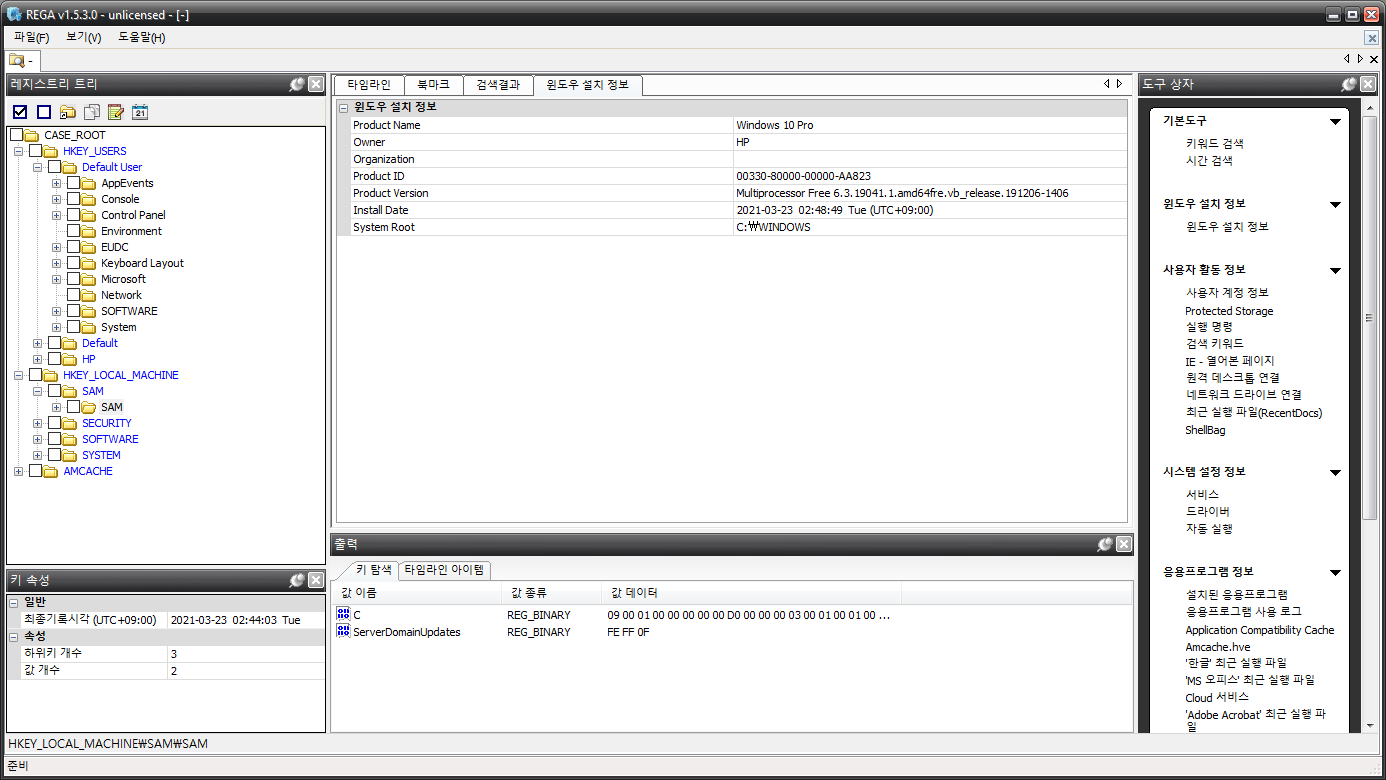

REGA.exe로 분석하기!

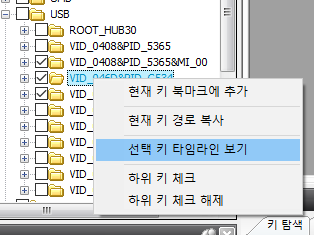

레지스트리 구조에서 여러 키를 선택해, 타임라인을 확인할 수 있다.

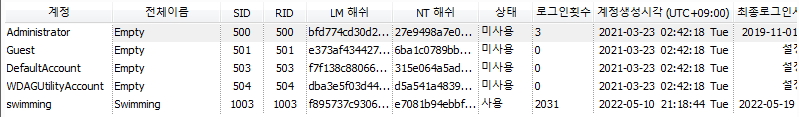

사용자 활동 정보 - 사용자 계정 정보 에서 사용자의 계정 정보를 획득할 수 있다.

regripper

Regripper는 Harlan Carvey에서 개발한 레지스트리 분석 도구이다.

rr.exe로 분석하기!

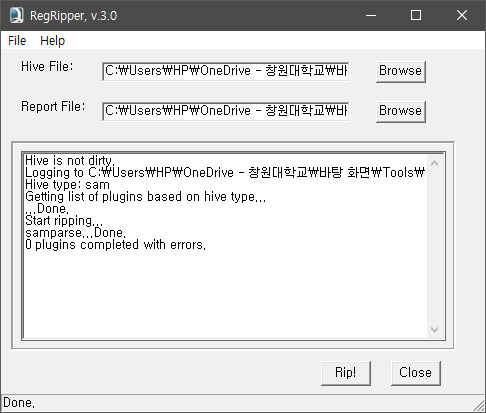

추출한 데이터 중 하나를 선택해 rr.exe를 이용해 분석한다.

Hive 파일을 선택하고, report를 저장할 경로를 설정하면 해당 경로에 report 파일을 생성한다.

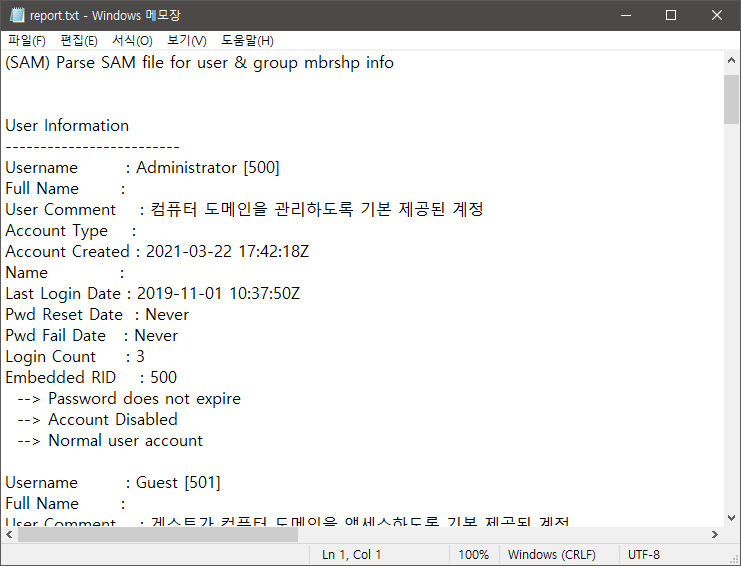

SAM 파일을 분석한 결과

유저 정보를 쉽게 확인할 수 있다.

- Pwd Reset Date : 비밀번호 재설정

- Pwd Fail Date : 로그인 실패

- Login Count : 로그인 횟수

저장매체 확인

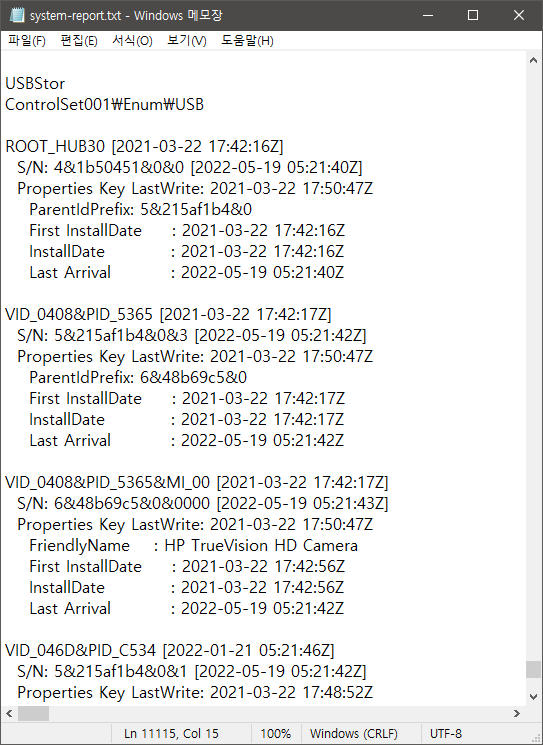

SYSTEM\ControlSet001\Enum\USB

SYSTEM 파일을 통해 저장매체 연결 정보를 확인할 수도 있다!

- 시리얼 넘버

- 마지막 사용시간

- 설치 시간