토큰 검증 구현!

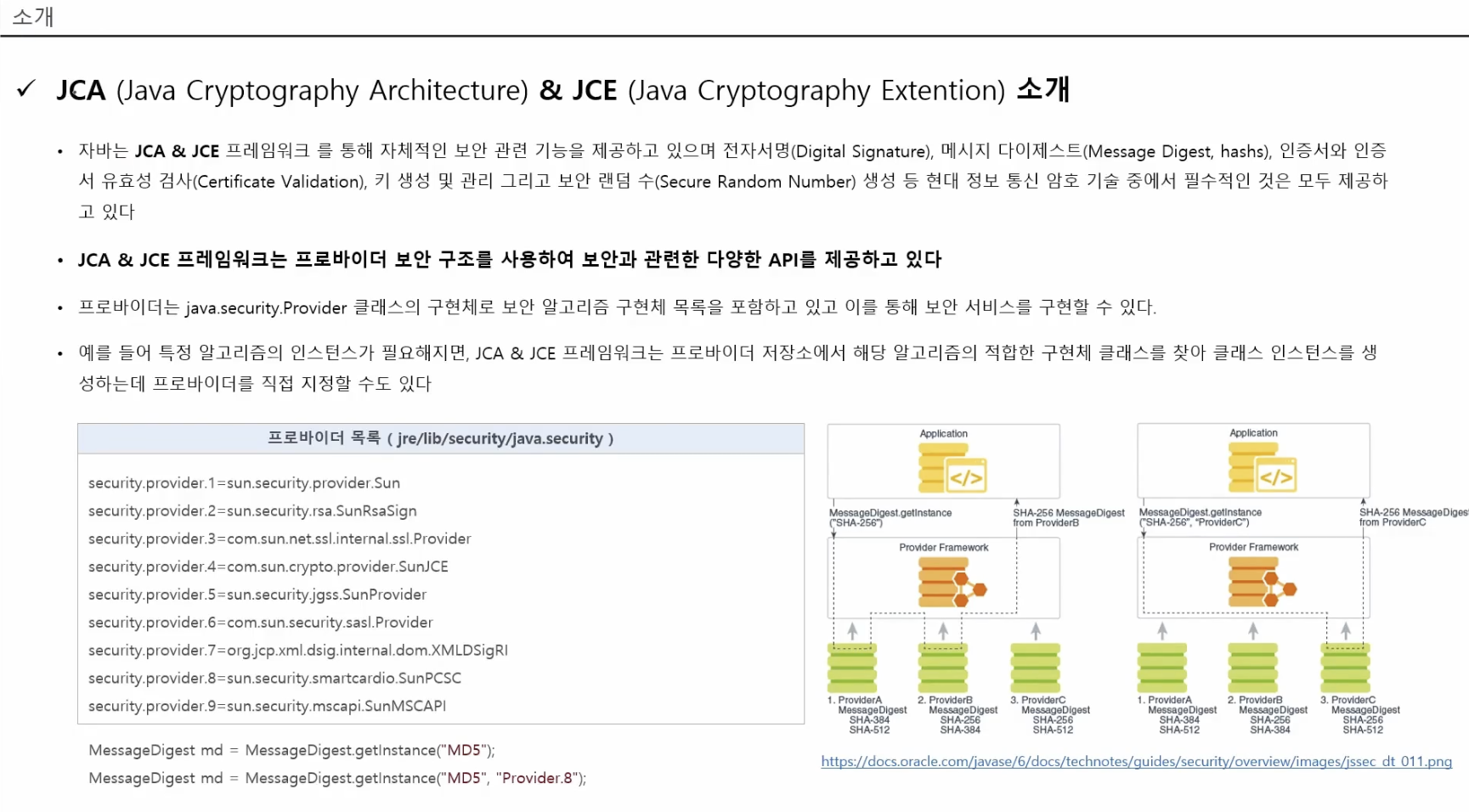

- JCE 는 JCA 확장버전으로 좀더 강화된 보안 추가

- 9개의 Provider 목록중 어떤걸 사용하더라도 보안서비스 구축 가능

- 1번째 애플리케이션 SHA-256알고리즘 주면

- provider는 각 프로바이더 목록 스캔

- 조건에 일치하는 알고리즘있으면 해당 Provider 제공

- 2번째 애플리케이션은 provider 를 지정해서 제공

-

암호화 가능 복호화 불가능

-

A는 해쉬값 만들고 B는 해쉬끼리 검사?

-

새롭게 계산한 해시값 == A로 부터 전달받은 해시값

-

유지 밑 폐기

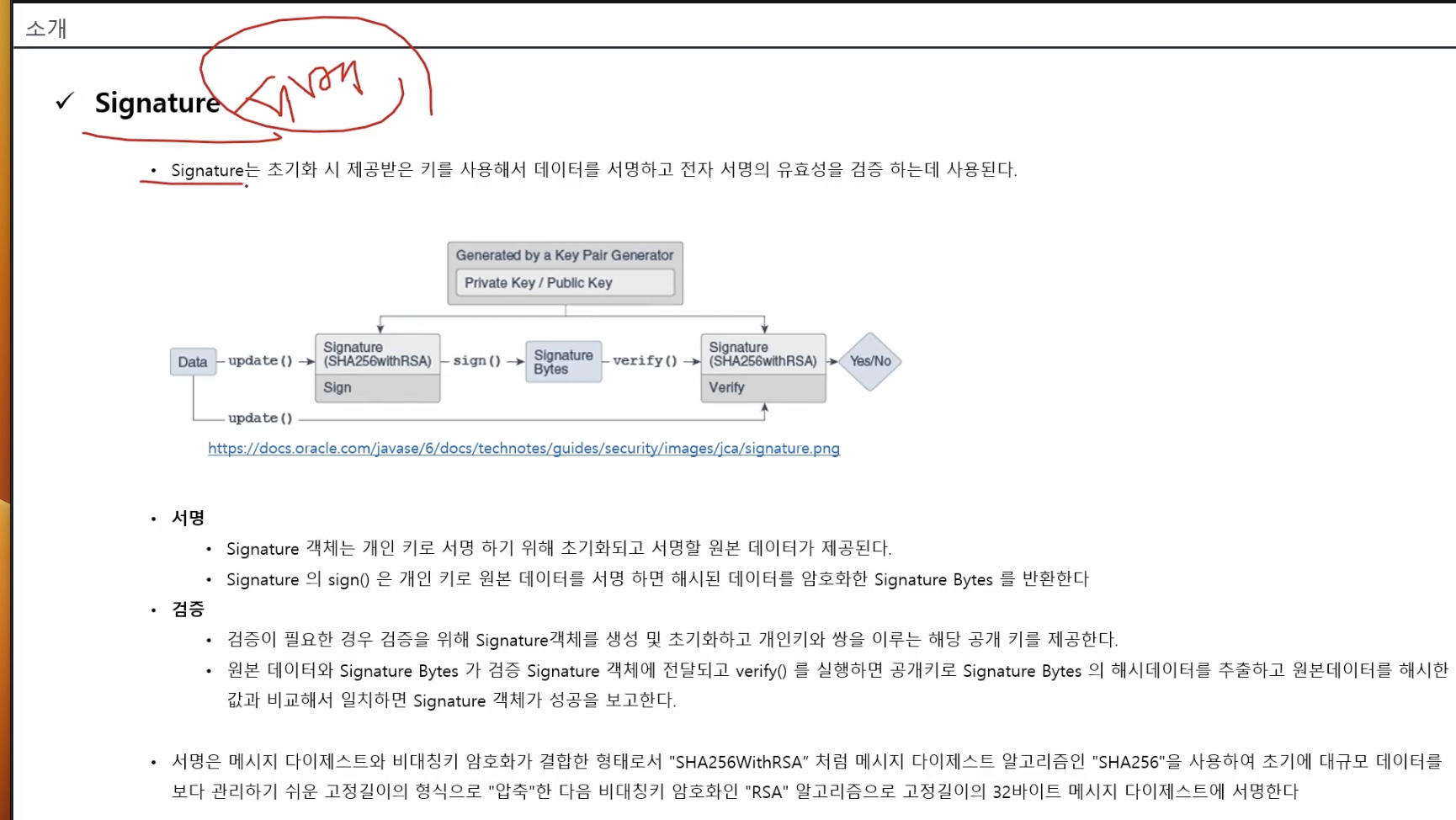

- Data -> 비대칭키 서명 해시값을 다시 암호화하는 처리?

- 시그니처 객체 생성할때 비대칭키로 서명하대 해시값을 다시 암호화 하는 처리

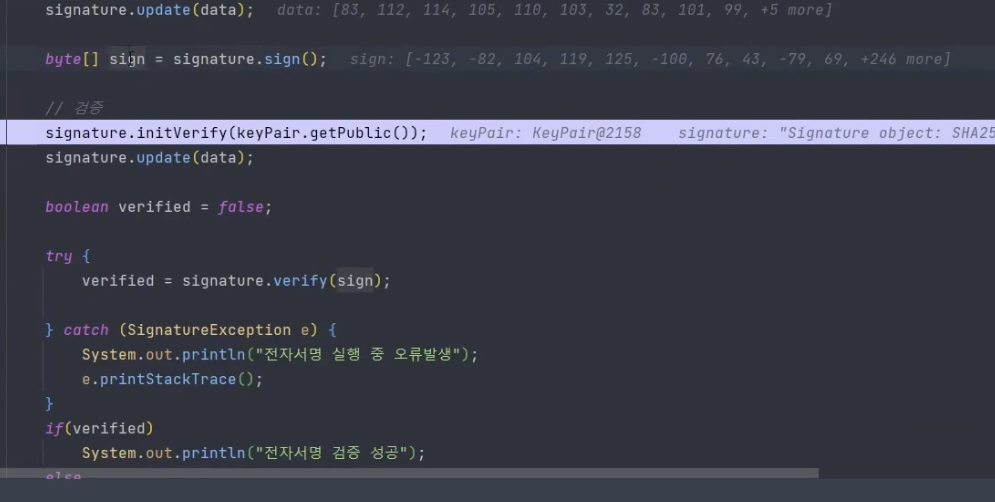

- Signature Bytes 안에는 해시된 값을 가지고 있따.

검증 ?

- 검증을 위한 시그니쳐 만들고, 개인키와 상승하는 공개 키로 검증

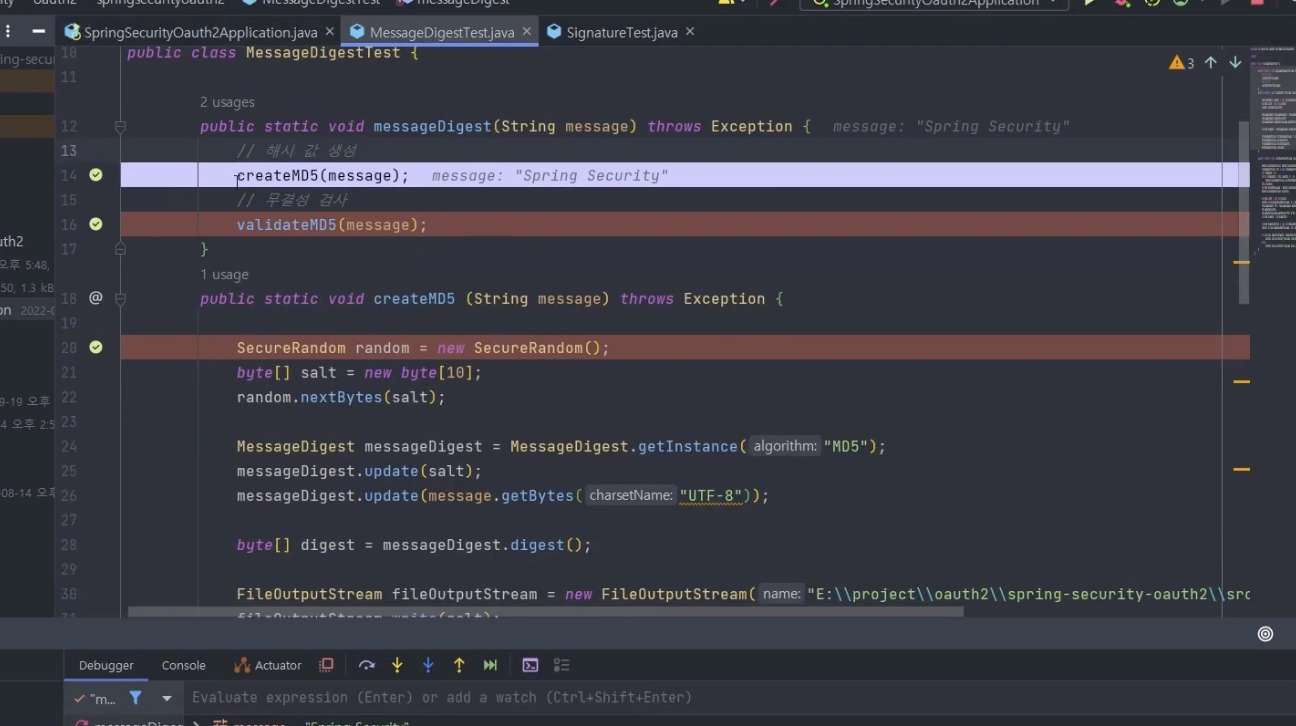

디버깅

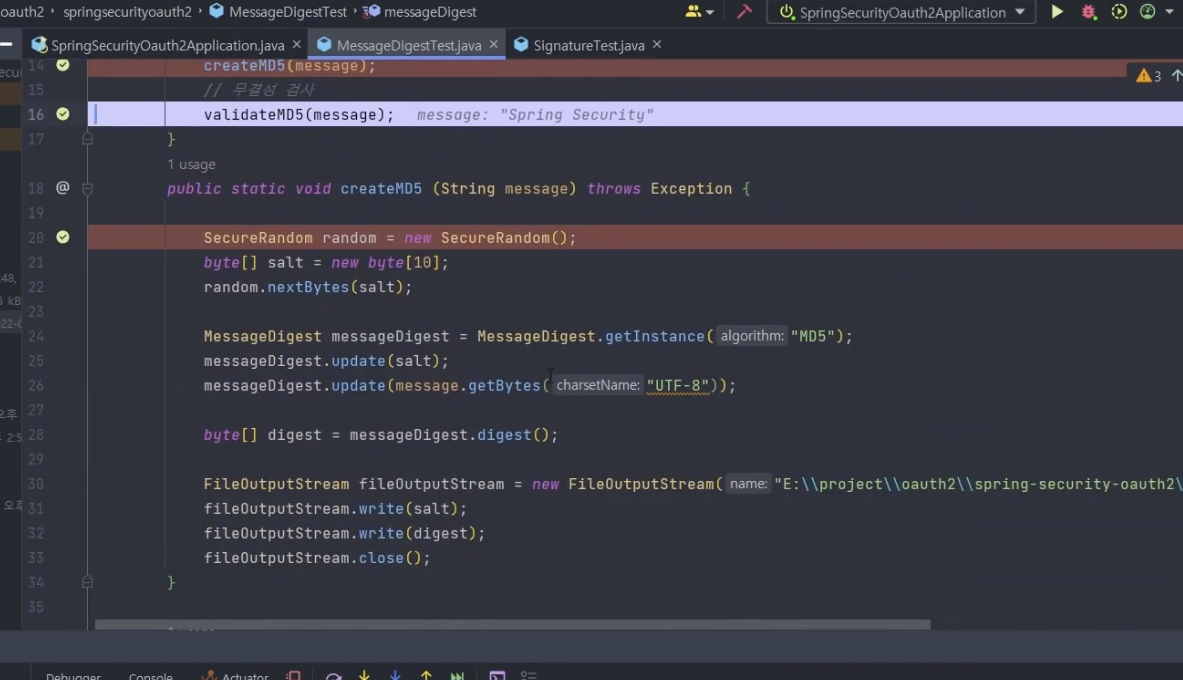

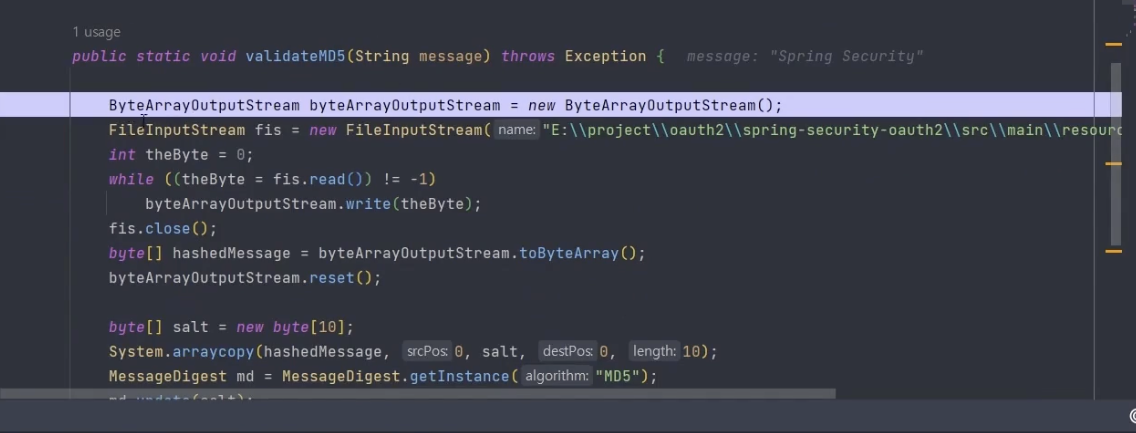

- 원본 데이터 무결성 검사 ?

- 인스턴스 생성하고 솔트 업데이트

- 솔트의 개념? 해시된 데이터에 포함되서 만들어짐

- 해시된 데이터는 복호화가 안돼는데 , 솔트는 무작위로 계속 데이터를 만들어 해쉬를 만들어

- 복호화를 더 어렵게 함.

- 솔트 저장이유? 무결성검사할때 필요

-

파일에 있는 값을 꺼내와서..

-

대칭키 알고리즘을 이용하는데 나중에 공부할 기회가생기면 더 보충!

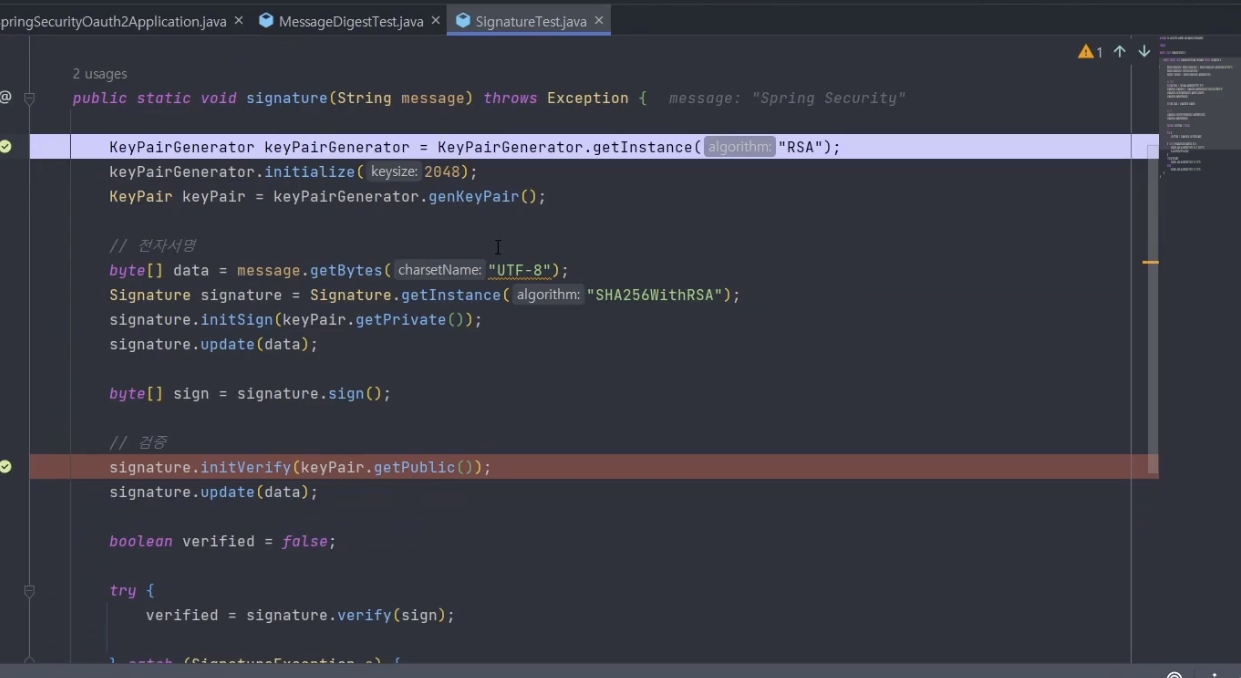

시그니처

-

키 쌍을 얻기위해 객체가져오고

-

크기는 2048 암호화 알고리즘 데이터 생성시 키사이즈 제공

-

프라이빗 퍼블릭키 를 가져온다 제너레이터를 통해

-

프라이빗키로 서명화 적용하고 서명

- 서명환 결과를 퍼블릭 키로 검증

- 그리고 최종 서로 데이터 검증