HTTPS란

그러나 HTTP에는 단점이 존재했는데 클라이언트와 서버사이에서 주고 받는 데이터가 전송될 때 암호화되지 않기 때문에 보안에 취약하다는 것이었다. 이러한 문제를 해결하기 위해 HTTPS는 HTTP의 TCP/IP위에 SSL 또는 TLS를 통해 보안을 강화한 프로토콜이다

HTTPS는 Hypertext Transfer Protocol Secure(TLS 기반 HTTP 또는 SSL 기반 HTTP) 의 약자이다.

쉽게 말하자면 HTTPS는 HTTP 프로토콜 위에 SSL/TLS프로토콜을 적용하여 안전한 통신을 보장한다.

HTTPS는 인터넷을 통해 전송되는 모든 데이터를 암호화하여 보호합니다. 암호화는 서버와 클라이언트 사이에서 이루어지며, 이를 통해 제3자가 정보를 볼 수 없습니다. 또한, 인증서를 사용하여 서버와 클라이언트 간의 통신이 안전한지 확인할 수 있습니다.

SSL과 TLS

같은 말이다. 네스케이프에 의해서 SSL이 발명되었고, 이것이 점차 폭넓게 사용되다가 표준화 기구인 IETF의 관리로 변경되면서 TLS라는 이름으로 바뀌었다. TLS 1.0은 SSL 3.0을 계승한다. 하지만 TLS라는 이름보다 SSL이라는 이름이 훨씬 많이 사용되고 있다.

TLS는 Certificate Authority(CA)라 불리는 서드 파티로부터 서버와 클라이언트 의 인증을 하는데 사용된다.

HTTPS 동작을 알아보기 전 알아두어야 할 개념

암호화, 복호화, 키

- 어떤 정보를 외부에 노출시키지 않기 위해 변형하는 것을 암호화 라고한다.

- 반대로 암호화된 데이터를 원본으로 복원하는것을 복호화라고 한다.

- 암호화와 복호화에서 데이터 변형을 위해 사용하는것을 키라고 한다

이렇게 키를 사용하여 암호화/복호화 하는 방식에는 대칭키 방식과 공개키 방식이 있다.

두 방식 모두 SSL 통신에 사용되기 때문에 이해할 필요가 있다.

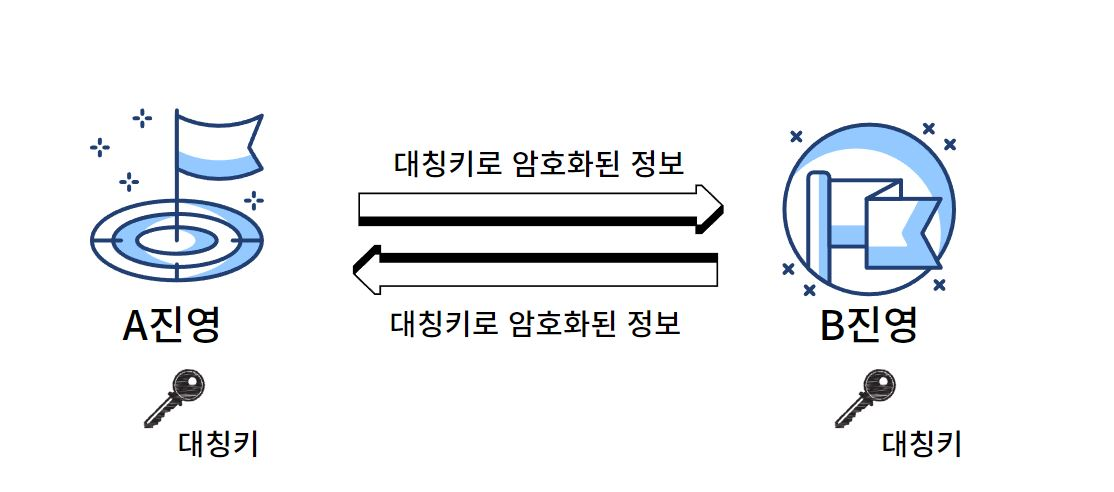

대칭키

- 암호화와 복호화에 쓰이는 키가 같은 암호화 알고리즘이다.

- 암호화와 복호화를 위해 양쪽이 같은 키를 가져야 한다는 점에서 이 키를 대칭키라고 한다.

- 만약 클라이언트와 서버가 대칭키를 통해 통신을 한다면 클라이언트와 서버가 모두 공유키를 갖고있어야 한다. 하지만 클라이언트 측에는 보안 위험성이 높기 때문에 공유키가 노출될 수도 있으며 공유키를 안전하게 서버에 전달하기 어렵다.

대칭키는 하나의 큰 단점은 대칭키가 탈취 된다면 탈취자가 정보를 복호화 할 수 있다는 것이다.

이런 배경에서 나온 암호화 방식이 공개키 방식이다.

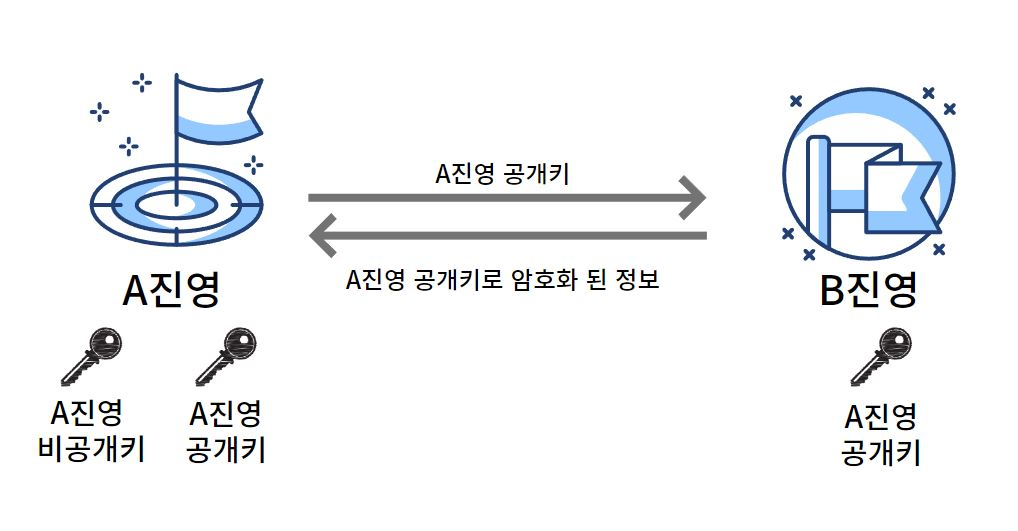

공개키(비대칭키)

- 공개키(public key)와 비밀키(private key, 개인키/비밀키)를 함께 사용하는 암호화 알고리즘이다.

- 암호화할 때는 공개키를 사용하고 복호화할 때는 비공개키를 사용한다.(비밀키는 자신만이 소지하고, 공개키는 타인에게 제공한다.)

- 클라이언트에서 공개키를 사용해서 암호화한 데이터를 서버에 보내면 서버는 해당 공개키로 암호화된 데이터를 복호화할 수 있는 비공개키로 복호화를 한다.

이러한 방법은 안전하게 통신을 할 수 있지만 속도가 느리다는 단점이 존재한다.

A진영의 공개키가 탈취되거나 B진영이 전달한 정보가 탈취되어도 비공개키가 없으면 복호화가 불가능 하기 때문에 대칭키 방식의 단점을 극복 할 수 있다

인증서와 CA(Certificate Authority)

SSL을 적용하기 위해서 인증서가 필요하다. 인증서는 서비스의 정보와 서버 측의 공개키가 포함되어 있다. 이때 인증서를 발급해주는 기업을 CA라고 하며 브라우저는 CA리스트를 미리 가지고 있다. 브라우저는 해당 CA가 리스트에 있는지 확인한 후에 리스트에 있다면 해당 CA의 공개키를 이용해서 인증서를 복호화한다.

TLS/SSL Handshake

클라이언트가 서버에 접속하면 서버는 클라이언트에게 SSL 인증서 정보를 전달하고, 해당 인증서가 확인이 된 이후에 내부에 존재하는 공개키를 활용해 "세션키" 라는 것을 생성하고 이를 활용해 통신을 시작한다고 했습니다. 이렇게 SSL 프로토콜을 활용해 통신을 수립하는 과정을 SSL/TLS Handshake라고 합니다.

SSL/TLS Handshake의 정확한 단계는 사용되는 키 교환 알고리즘의 유형과 양측에서 지원한는 암호 제품군 유형에 따라 다르다. 하지만 대부분 RSA 키 교환 알고리즘을 사용한다.

SSL의 동작방식

- 공개키 암호 방식은 알고리즘 계산방식이 느린 경향이 있다.

- 따라서 SSL은 암호화된 데이터를 전송하기 위해서 공개키와 대칭키 암호화 방식을 혼합하여 사용한다.

- 안전한 의사소통 채널을 수립할 때는 공개키 암호를 사용하고, 이렇게 만들어진 안전한 채널을 통해서 임시의 무작위 대칭키를 생성 및 교환한다. 해당 대칭키는 나머지 데이터 암호화에 활용한다.

- 실제 데이터 암호화 방식 : 대칭키

- 상기 대칭키를 서로 공유하기 위한 암호화 방식 : 공개키

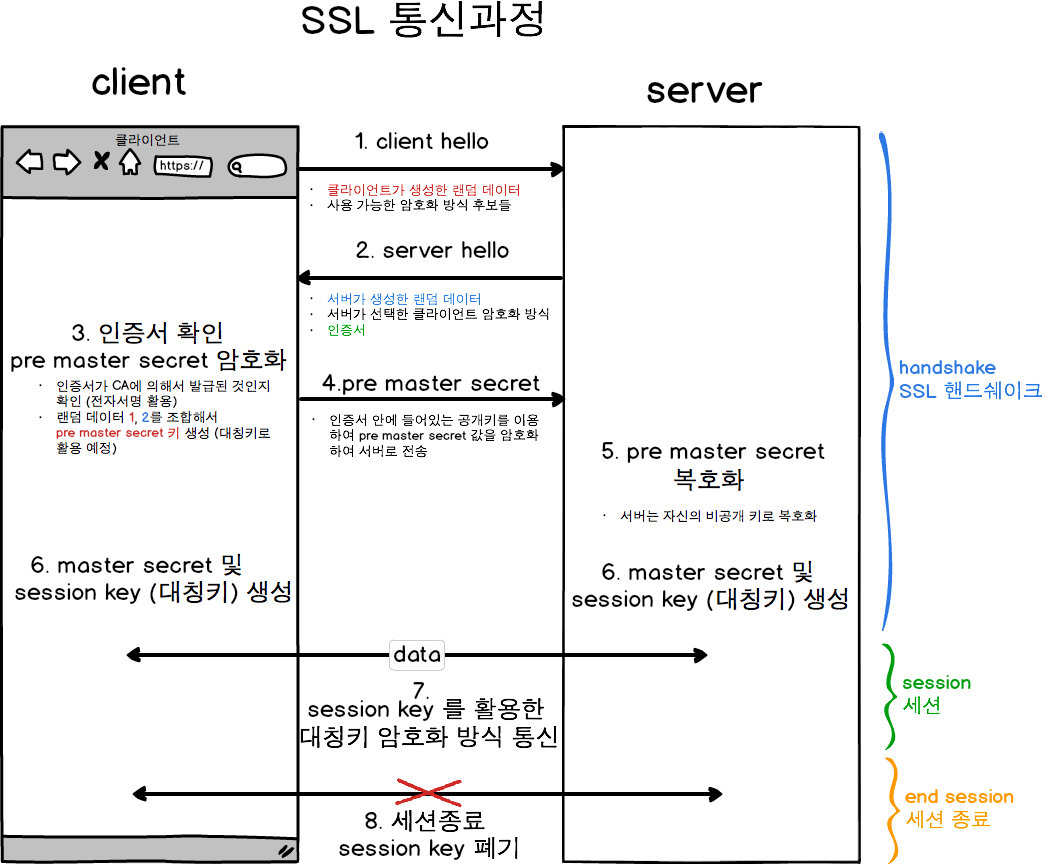

SSL 통신과정

- 컴퓨터와 컴퓨터가 네트워크를 통해서 통신을 할때 핸드쉐이크 -> 세션 -> 세션종료 의 과정을 거친다.

- 암호화된 HTTP 메시지를 교환하기 전에 클라이언트와 서버는 SSL 핸드쉐이크를 진행한다.

- 핸드쉐이크의 목적은 아래와 같다.

- 프로토콜 버전번호 교환

- 양쪽이 알고 있는 pre master secret 키 생성 및 교환

- 양쪽의 신원 인증

- 채널을 암호화 하기 위한 임시 세션 키 생성

1. HandShake

1. 클라이언트 : 클라이언트가 서버에 접속해서 말을 겁니다.(Client Hello)

이 단계에서 주고 받는 정보는 아래와 같다.

- 클라이언트 측에서 생성한 랜덤 데이터(숫자) : 아래 3번 과정 참조

- 클라이언트가 사용하는 SSL 혹은 TLS 버전 정보

- 클라이언트가 지원하는 암호화 방식들 : 클라이언트와 서버가 지원하는 암호화 방식이 서로 다를 수 있기 때문에 상호간에 어떤 암호화 방식을 사용할 것인지에 대한 협상을 해야 한다. 이 협상을 위해서 클라이언트 측에서는 자신이 사용할 수 있는 암호화 방식을 전송한다.

- 세션 아이디 : 이미 SSL 핸드쉐이킹을 했다면 비용과 시간을 절약하기 위해서 기존의 세션을 재활용하게 되는데 이 때 사용할 연결에 대한 식별자를 서버 측으로 전송한다.

- 클라이언트가 지원하는 암호화 방식 모음(cipher suite)

cipher suite 란, 보안의 궁극적 목표를 달성하기 위해 사용하는 방식을 패키지의 형태로 묶어놓은 것을 의미합니다. 여기서 보안의 목표란 다음과 같습니다.

안전한 키 교환

전달 대상 인증

암호화 알고리즘

메시지 무결성 확인 알고리즘

2. 서버 : 서버는 Client Hello에 대한 응답하면서 아래 정보를 클라이언트에 제공한다.(Server Hello)

- 서버 측에서 생성한 랜덤 데이터 : 아래 3번 과정 참조

- 서버가 선택한 클라이언트의 암호화 방식(cipher sutie) : 클라이언트가 전달한 암호화 방식 중에서 서버 쪽에서도 사용할 수 있는 암호화 방식을 선택해서 클라이언트로 전달한다. 이로써 암호화 방식에 대한 협상이 종료되고 서버와 클라이언트는 이 암호화 방식을 이용해서 정보를 교환하게 된다.

- 인증서

3. 클라이언트 : 클라이언트는 서버의 인증서가 CA에 의해서 발급된 것인지를 확인하기 위해서 클라이언트에 내장된 CA 리스트를 확인한다.

- CA 리스트에 인증서가 없다면 사용자에게 경고 메시지를 출력한다.

- 인증서가 CA에 의해서 발급된 것인지를 확인하기 위해서 클라이언트에 내장된 CA의 공개키를 이용해서 인증서를 복호화한다.

- 복호화에 성공했다면 인증서는 CA의 개인키로 암호화된 문서임이 암시적으로 보증된 것이다. 인증서를 전송한 서버를 믿을 수 있게 된 것이다.

클라이언트는 상기 2번을 통해서 받은 서버의 랜덤 데이터와 클라이언트가 생성한 랜덤 데이터를 조합해서 pre master secret라는 키를 생성한다. 이 키는 뒤에서 살펴볼 세션 단계에서 데이터를 주고 받을 때 암호화하기 위해서 사용될 것이다. 이 때 사용할 암호화 기법은 대칭키이기 때문에 pre master secret 값은 제 3자에게 절대로 노출되어서는 안된다.

그럼 문제는 이 pre master secret 값을 어떻게 서버에게 전달할 것인가이다. 이 때 사용하는 방법이 바로 공개키 방식이다. 서버의 공개키로 pre master secret 값을 암호화해서 서버로 전송하면 서버는 자신의 비공개키로 안전하게 복호화 할 수 있다. 공개키는 서버로부터 받은 인증서 안에 들어있다. 이 서버의 공개키를 이용해서 pre master secret 값을 암호화한 후에 서버로 전송하면 안전하게 전송할 수 있다.

4. 클라이언트 : 브라우저는 자신이 생성한 난수와 서버의 난수를 사용하여 premaster secret을 만듭니다.

- 웹 서버 인증서에 딸려온 웹 사이트의 공개키로 이것을 암호화하여 서버로 전송한다.

5. 서버 : 서버는 클라이언트가 전송한 pre master secret 값을 자신의 비공개키로 복호화한다.

- 이로서 서버와 클라이언트가 모두 pre master secret 값을 공유하게 되었다.

- 서버와 클라이언트는 모두 일련의 과정을 거쳐서 pre master secret 값을 master secret 값으로 만든다.

- master secret는 session key를 생성하는데 이 session key 값을 이용해서 서버와 클라이언트는 데이터를 대칭키 방식으로 암호화 한 후에 주고 받는다. 이렇게해서 세션키를 클라이언트와 서버가 모두 공유하게 되었다는 점을 기억해야한다.

6. 서버/클라이언트) SSL handshake를 종료하고, 드디어 HTTPS 통신을 시작합니다.

- 클라이언트와 서버는 핸드쉐이크(SSL handshake) 단계의 종료를 서로에게 알린다.

- 웹상에서 데이터를 세션 키를 사용하여 암호화/복호화하며 HTTPS 프로토콜을 통해 주고받을 수 있습니다. HTTPS 통신이 완료되는 시점에서 서로에게 공유된 세션 카를 폐기합니다.

- 만약 세션이 여전히 유지되고 있다면 브라우저는 SSL handshake 요청이 아닌 세션 ID만 서버에게 알려주면 됩니다.

구글링을 하면 SSL 핸드 셰이크 과정에 대한 내용이 글마다 조금씩 다르다. 구현체마다 다양한 옵션을 가지고 있어서 그런 것인데, 원리는 같은 것이니 크게 신경 쓰지 않아도 된다.

2. 세션

- 이 session key를 이용하여 서버와 클라이언트는 대칭키 방식으로 암호화 통신을 함

3. 세션종료

- 데이터의 전송이 끝나면 SSL 통신이 끝났음을 서로에게 알려준다. 이 때 통신에서 사용한 대칭키인 세션키를 폐기한다.

참고

https://opentutorials.org/course/228/4894

https://velog.io/@alscjf6315/HTTPS-%EC%9D%98-%EB%8F%99%EC%9E%91%EC%9B%90%EB%A6%AC

https://opentutorials.org/course/228/4894

https://velog.io/@averycode/%EB%84%A4%ED%8A%B8%EC%9B%8C%ED%81%AC-HTTP%EC%99%80-HTTPS-%EB%8F%99%EC%9E%91-%EA%B3%BC%EC%A0%95