본 내용은 인프런 무차별 대입 공격(bruteforce attack) with Python 강의를 수강하고 쓴 글입니다.

출처 바로 가기

bruteforce 공격 데이터 확인

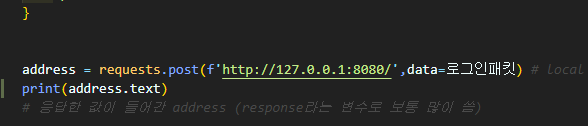

앞 실습에서 만들어놓았던 변수 address에 담겨진 값으로 로그인의 성패 확인을 할 것임.

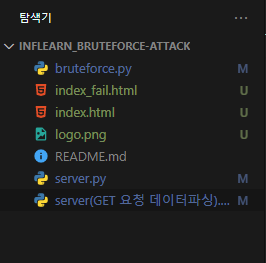

[bruteforce.py]

print(address.text)를 통해 server.py에 있던 함수 do_POST에서 보낸 문자열을 확인할 수 있음

로그인의 성패를 확인하려면, address에 담겨있는 text에 logout라는 글자가 표시가 된것이라면 로그인이 성공되었기 때문에 이를 이용하면 된다.

(하지만 실습에선 login success라는 단어를 쓸 것이기때문에 logout대신 sucess를 쓰도록 한다.)

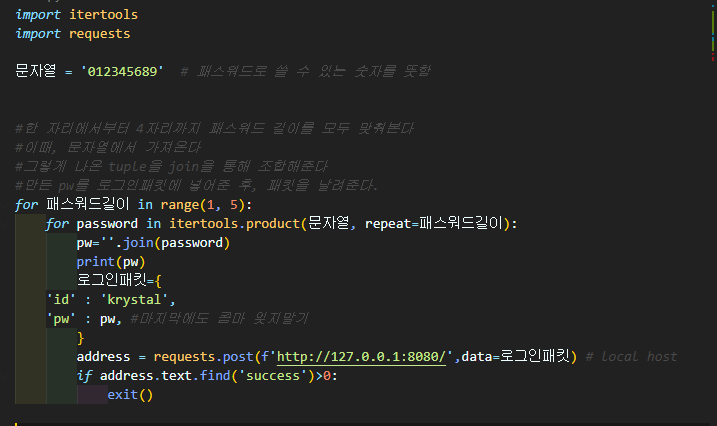

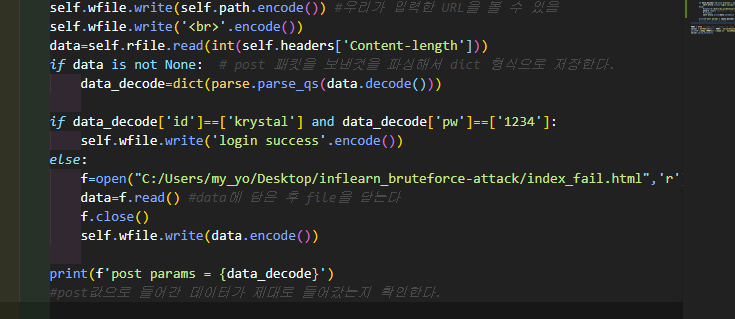

서버 측은 받은 패킷이 아이디와 패스워드가 일치하는지 확인을 한 후 그에 따라 실행을 해주어야한다. (실습의 난이도를 위해, if문으로 작성하기로 함)

[server.py]

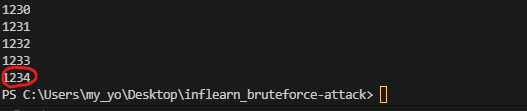

👉 id가 krystal이고 pw가 1234면 로그인이 성공되었다고 뜨도록 함

[결과화면 ①]

<bruteforce.py>

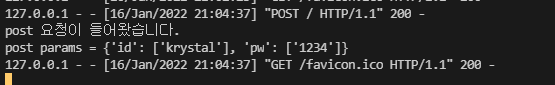

[결과화면 ②]

<server.py>

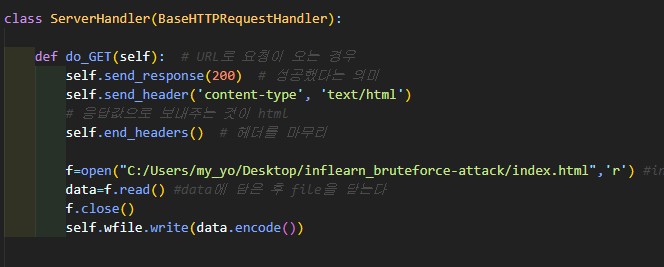

로그인 페이지 꾸미기

강의에 나와있는 깃허브 페이지를 통해 로그인 페이지 html과 png파일을 다운받았다.

[server.py]

강의에서처럼 index.html만 단순히 쓰면 파일을 읽지못해서 경로를 다 써놓았다

index.html을 읽게함으로써, localhost:8080을 치면 다음과 같이 뜨게 만든다.

fail페이지를 보여주기 위해서 앞에서 보여준 코드와 같이 만들어주면 된다.

🔒실행결과

미리 넣어둔 id와 pw가 일치하지않으면 login fail이라는 페이지가 뜸

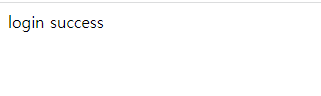

만약 bruteforce.py를 통해 비밀번호를 알아내고 이를 로그인페이지에 값을 넣어주면

pw와 id가 일치할 경우 login success라고 써있는 페이지로 이동하게 된다.

.gif)