AZ-104 : Azure Administrator Associate

1.AZ-104 URL 모음

https://docs.microsoft.com/ko-kr/certifications/browse/?type=fundamentalsAZ-104T00https://docs.microsoft.com/ko-kr/training/courses/az-104t0

2.AZ-104 (0) (Azure Active Directory, 테넌트/디렉터리, AD DS, 디바이스)

벨로그에 첫 포스팅!!!클라우드 뿐만 아니라 온프레미스 환경의 리소스도 애져 AD로 관리할 수있다.클라우드와 온프레미스 환경에 같이 사용하는 Identity를 하이브리드 ID라고 한다.Azure AD service principal 계정 : 특정 한 서비스를 접근할

3.AZ-104 (1) (사용자/그룹 계정, Administrative unit, Cloud Shell, Lab01)

⛄사용자 계정 만들기/관리 Azure CLI로 관리 가능 새 사용자 만들어보기(미국으로 해서 만들어보기) 새 게스트 만들어보기 (초대할 이메일 주소를 풀로 적으면 된다 그럼 가입하라는 메일이 그 계정으로 간다) 🌬️Azure AD 계정 유형 Azure AD

4.AZ-104 (2) (구독, 리소스, 리소스 그룹, 태그)

geography에 한국은 Korea Central, Korea South가 있고 Korea Central은 존1,2,3인 3개의 영역으로 돼있고 Korea South 존없이 N개의 데이터 센터로 돼있다.—> 즉 K.S는 존은 지원하지 않는다.—> 존은 N개의 데이터

5.AZ-104 (3) (Azure Policy, Initiative, Compliance)

규정, 규칙을 정의해서 사용자에게 정책을 구성해서 권고, 감사하는 작업을 할 수있다.미리 정의된 정책들을 정책>정의(Definitions)에서 볼 수 있음.정책 유형은 Policy와 Initiative가 있다Policy(정책)은 개별의 정책이 정의가 돼있는 정책이다 예

6.AZ-104 (4) (Azure RBAC)

사용자에게 직접 할당하는 것보다 그룹/역할에 사람을 추가하는 방식(독자, 사용자, 기여자)리소스 그룹 단위로 권한을 관리하는데 이안에 여러가지 역할이 있고 역할에 사용자가 배정되는 것-> 이를 RBAC(사용자한테 직접 햘당하기도 가능) 리소스그룹, 리소스, 구독, Az

7.AZ-104 (5) (Azure Resource Manager, ARM 템플릿)

로컬에서 powershell ISE 실행 > 관리자권한 > 애져 관련 모듈설치 > 애져 계정 연결(필수) > 연결 된 구독, 리소스그룹 확인 가능 > 구독선택홈페이지에서 전용 CLI를 설치하면 사용가능 > 계정 연결 > 구독 선택여러가지 클라우드 환경에서 사용하기 위

8.AZ-104 (6) (Virtual network, VN, IP 주소, CLI/PowerShell로 생성)

⁃ 가상 네트워크 안에 서브넷 안에 가상머신에 NIC이 붙어있음. ⁃ 온프레미스로 가기 위한 VPN gateway, 전용망 서비스인 ExpressRoute가 사용 될 수있다. ⁃ N개의 가상 네트워크간 통신도 필요하다 가상 네트워크 피어링을 통해서 한다(?)가상 머신을

9.AZ-104 (7) (NSG, ASG, Firewall, DNS)

보안 항목Bastion Host서브넷 안에 Private VM 접근 방법점프박스 이용 별도에 subnet에 만들어진 Private VM으로 접속Public IP 이용Bastion Host 이용 Bastion Subnet에 있는 Bastion을 통해서 접속 -> TLS를

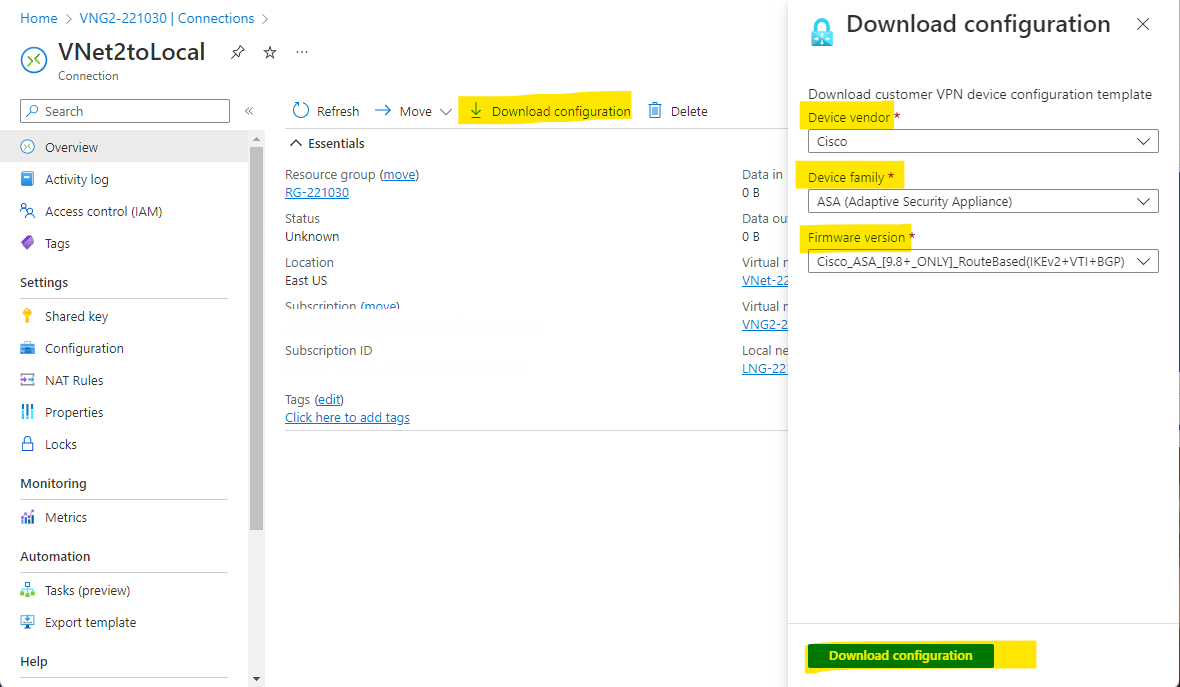

10.AZ-104 (8) (Peering, VPN Gateway, ExpressRoute, Virtual WAN)

VNet과 VNet사이 연결리전 사이, 동일한 지역에서 가능 반드시 양단간 연결이 필요하다.VNet A와 허브 VNet, VNet B와 허브 VNet이 피어링으로 연결온 프레미스와 허브 VNet이 VPN Gateway로 연결리전 내에 피어링vnet1에서 vnet2까지

11.AZ-104 (9) (Application Gateway, Front door, Load Balancer, Traffic Manager)

각 서브넷에는 연결된 경로 테이블이 1개 있거나 없을 수 있다.서브넷에 붙이기vnet에 서비스 엔드포인트는 vn와 애져 서비스를 프라이빗하게 연결해준다. (쌍방설정)애저 서비스 앤드포인트는 연결해주고 NSG는 해당 그룹을 필터링하게 된다.공용 인터넷망으로 트래픽이 나가

12.AZ-104 (10) (Network Watcher, Storage)

Network Watcher 리전에 하나씩 생성됨 해당 네트워크 구성에서 보안 규칙이 제대로 구성돼있는지 확인할 수 있음 토폴로지로 한 눈에 확인할 수도 있음. Storage 파일, 메시지, 테이블 및 기타 유형의 정보를 저장하는 데 사용할 수 있는 서비스 가상

13.AZ-104 (11) (VM, Availability set, Availability zone, Scale sets)

네트워크 시작 -> 가상머신 이름 지정 -> 위치 지정 -> 가격(지역, 규정) 고려가상머신 DC시리즈고성능은 L시리즈머신러닝, AI는 A시리즈GPU는 NC시리즈scale up/down 보다는 scale in/out이 낫다Azure VM에는 두 개 이상의 디스크 포함4

14.AZ-104 (12) (진행중)

오토스케일링 지원devops pip 지원보안, 규정 준수 지원코드/docker컨테이너 지원운영체제 선택