21일차는

- 리눅스의 웹 서버에 대해 학습하였다.

(HTML도 학습하였으나 리눅스가 아니므로 제외)

1. 웹 서버

- 사용자들에게 웹 서비스를 제공해 주기 위한 서버

(1) httpd 패키지

- yum install httpd : httpd 패키지를 설치

- systemctl enable httpd --now : 패키지 서버 활성화 및 지금 바로 실행

- firewall-cmd --add-service=http --permanent

- firewall-cmd --reload

- /var/www/html : httpd 웹 페이지를 보여주기 위한 디렉토리

- /var/www/html/test.html : 테스트 페이지 생성

- /etc/httpd/conf/httpd/conf : httpd 서비스의 기본 설정 파일

- ServerRoot “/etc/httpd” : 웹 서버의 기본 경로

- Listen 80 : 웹 서버의 기본 포트번호

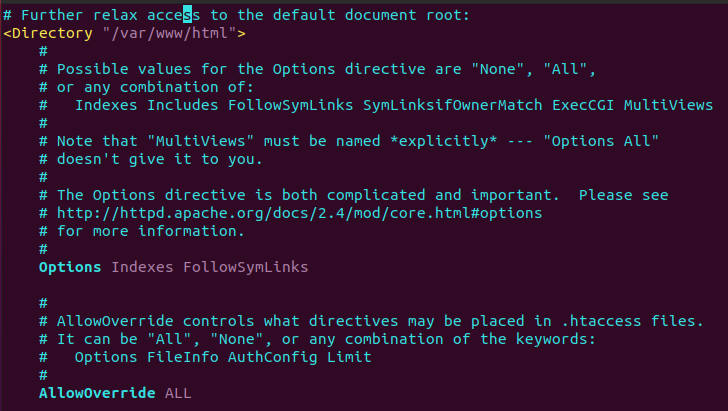

- DocumentRoot “/var/www/html” : html 웹 페이지의 기본 디렉토리

(2) https

- 인증서를 사용하여 페이지 내에서 일어나는 행위들을 암호화 시켜줌

- 인증서 : 공개키를 기반으로 인증 알고리즘 X.509에 따라 만들어진 전자 신분증

- https 설정 실습

- yum install openssl : 인증서 패키지 설치

- openssl genrsa -out private.key 2048 : 개인키 생성 (RSA방식, 2048은 키의 길이)

- openssl req -new -key private.key -out cert.csr : CSR 생성 (구청에서 서류 발급 시, 발급신청서를 작성하는 것과 비슷. 서버 인증서를 발급받기 위한 서명 요구. cert.csr이라는 파일로 생성)

- openssl x509 -req -signkey private.key -in cert.csr -out cert.crt : 개인키와 CSR을 이용하여 인증서 생성

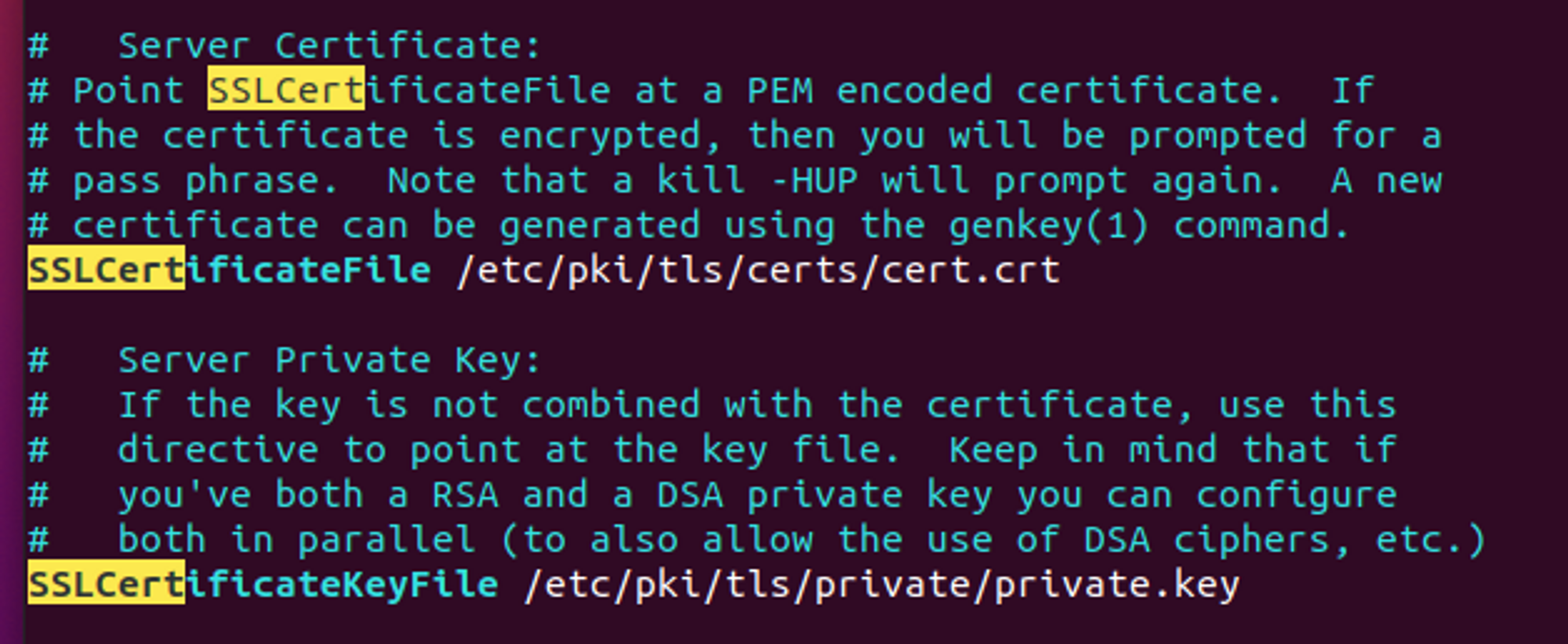

- mv cert.crt /etc/pki/tls/certs/ : 인증서를 올바를 위치에 옮기기

- mv private.key /etc/pki/tls/private/ : 개인키를 올바른 위치에 옯기기

- restorecon -R /etc/pki/tls/ : 파일에 SELinux 적용

- chmod 600 /etc/pki/tls/private.key 개인키의 보안을 위해 권한을 변경

- yum install mod_ssl : 추가 패키지 설치

- vim /etc/httpd/conf.d/ssl.conf : 인증서, 개인키 적용

- firewall-cmd --add-service=https --permanent : 방화벽에 https 서비스 추가 및 리로드

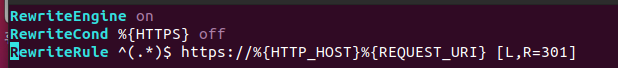

- http와 https가 동시에 구현되어 있으면 http는 더이상 필요가 없다 > 리다이렉션 설정

- vim /var/www/html/.htaccess : 리다이렉션 명령 파일 신규 생성 및 내용 추가

14. vim /etc/httpd/conf/httpd.conf > AllowOverride ALL 로 설정 변경