🏢APT(Advanced Persistent Threat)

- 특정한 타깃을 대상으로 하는 지속적이고 지능적인 공격

- 신규로 개발되는 새로운 전술과 기술을 이용하여 다양하게 진화하는 공격

- 이메일 , 웹 , 엔드포인트를 통해 기업 및 기관에 유입되며 , 엔드포인트에 직접 침투해 악성 행위를 수행하는 랜섬웨어의 지능형 위협

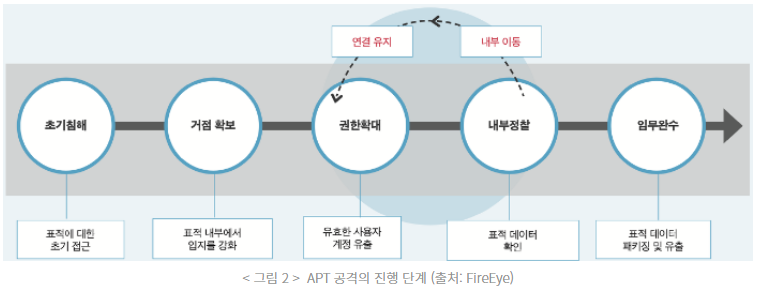

🚩APT 공격 목적

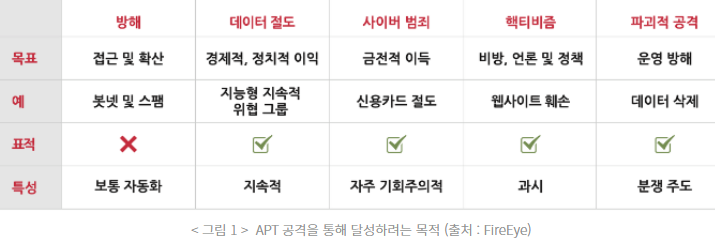

🔰APT 공격 진행 단계

- 침투

1) 타깃에 대한 정보 수집하여 침투 방식 결정

2) 악성코드 설치하여 거점 확보- 검색

3) 높은 권한을 가진 사용자를 찾아 관리자 권한 회득

4) 거점 주위의 다른 단말과 사내 서버까지 모두 접속 권한을 확보- 수집

5) 지속적으로 데이터 수집 및 접속 가능한 안전통로(backdoor)를 확보- 유출

6) 오랜 시간동안 타깃의 정보를 탈취하거나 정보를 암호화시켜 협박하거나, 혹은 특정한 일시에 전산자원을 파괴