[LoS]

1.[LoS] : Lord of SQLInjection

2024년 1월 28일

2.[LoS] WriteUp 01: Gremlin

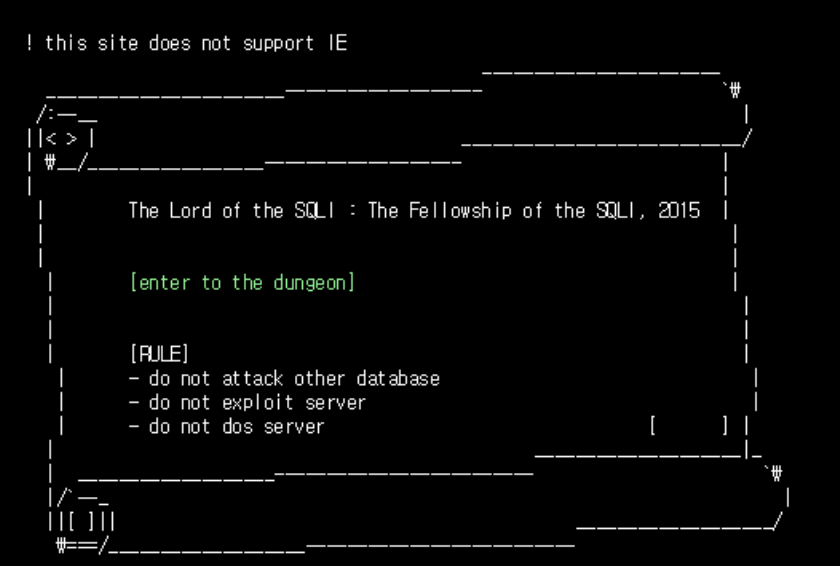

해당 시리즈에서는 Lord of SQLInjection 사이트의 문제들의 풀이를 다루고자한다. 먼저, 01:gremlin 이다. 문제에 접속하면 PHP 문이 보인다. 입력값을 Get 방식으로 받는데, 이는 parameter (url) 에 입력값이 그대로 노출되게 되

2024년 1월 28일

3.[LoS] WriteUp 02: Cobolt

이번에 다룰 문제는 LOS 02: cobolt 이다. Analyze 일단 접속하면 PHP 문이 보이는데, 다음과 같다. 1번의 gremline 과 동일하게 id, pw 는 특수문자 필터링으로 보호받고 있다. 위 구문에서는 pw 값을 전달받는 즉시 md5 암호화하여 조건문에 사용한다는 것을 알 수 있다. 다음으로 주목해야

2024년 1월 28일

4.[LoS] WriteUp 03: Goblin

Lord of SQLInjection 사이트의 3번 문제인 Goblin 에 대한 WriteUp 을 작성했다. Analyze php 문은 다음과 같다. 이번 문제는 쿼터도 사용할 수 없기 때문에 임의로 문자열을 종료시킬 수 없다는 것을 알 수 있다. 쿼터를 사용할 수 없다는 것은 문자열 형식이 아니라는 것 ! no -> 즉, 숫자를 입력해야한다.

이어서 4번문제인 ORC 를 살펴보고자한다. Analyze 접속 시 보이는 php 문은 다음과 같다. query 조회문을 보면 admin 의 pw 를 알아내야할 로그인에 성공할 것 으로 보인다. Try Try1 pw=aa' or '1'='1 'Hello admin' 문구가 출력되지만, "ORC Clear" 는

2024년 1월 29일