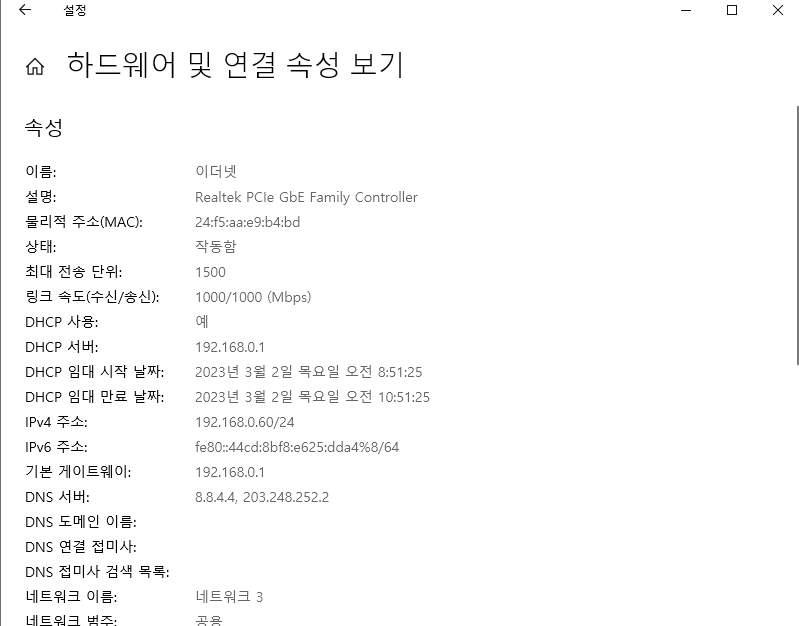

케이블과 스위치 허브가 1Gbps를 지원한다는뜻

- DB서버(Database Management System; MariaDB) - AWS RDS - 완전 관리형 서비스 - 자동 백업, 고가용성(무중단 서비스), 자동조정(DB서버 구성하고있는 디스크 크기를 자동조정-Auto Scaling)(플젝때 함해보기)

MariaDB는 오픈 소스의 관계형 데이터베이스 관리 시스템(RDBMS)입니다. MySQL과 동일한 소스 코드를 기반으로 하며,

GPL v2 라이선스를 따릅니다. 오라클 소유의 현재 불확실한 MySQL의 라이선스 상태에 반발하여 만들어졌습니다.

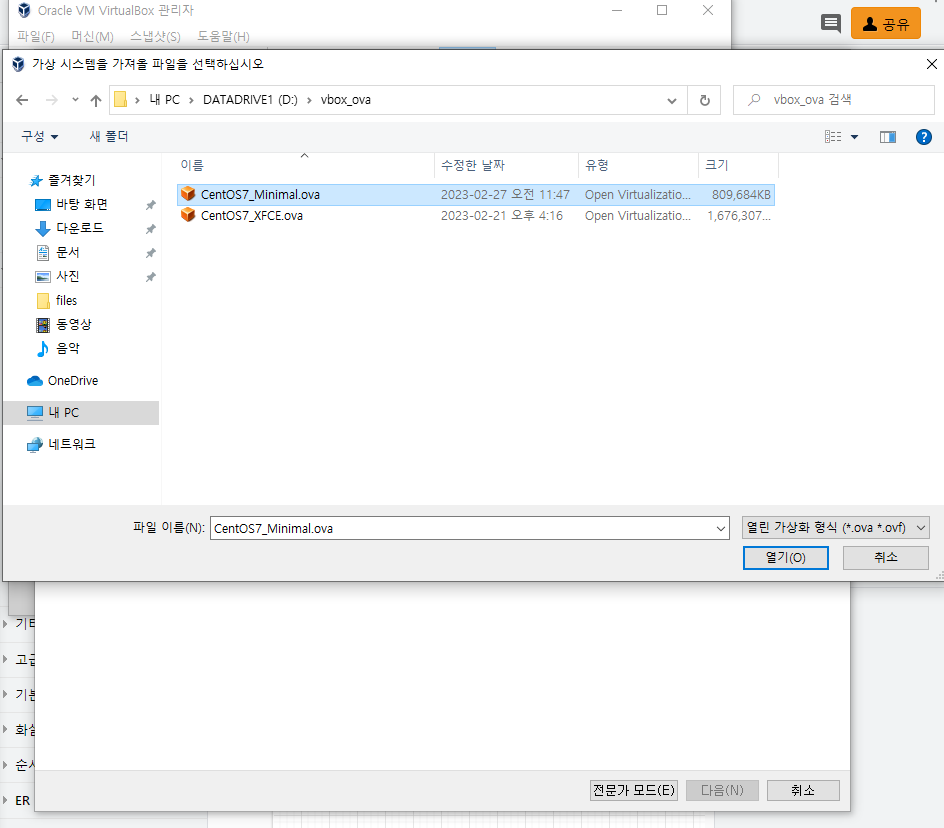

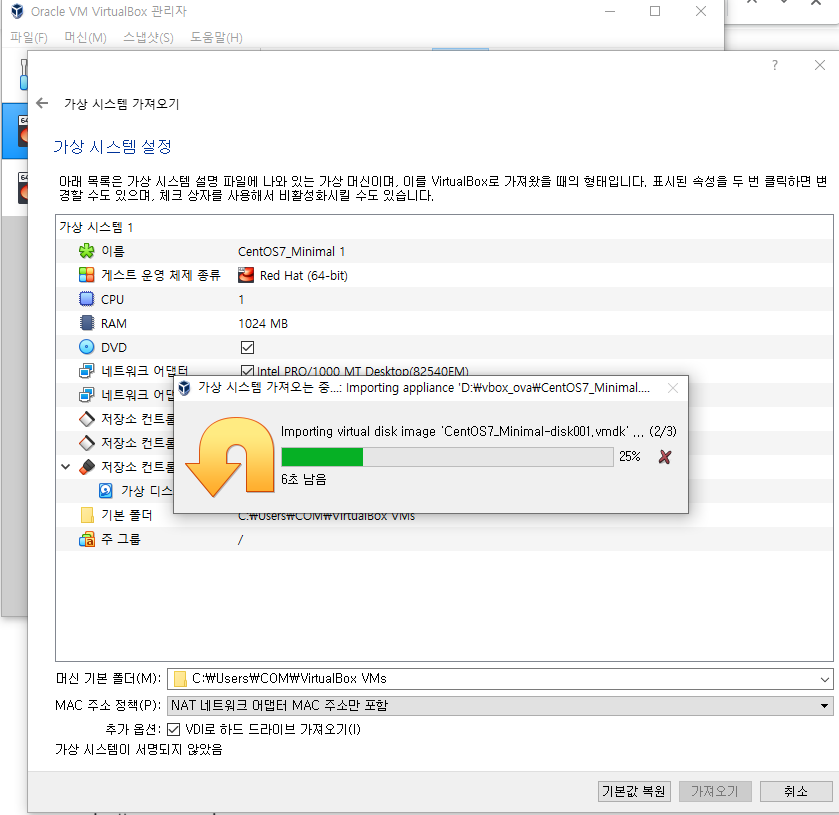

새로생긴 minimal 1 - 어뎁터2 -> NAT 네트워크로 바꿈

만약에 안켜져잇으면

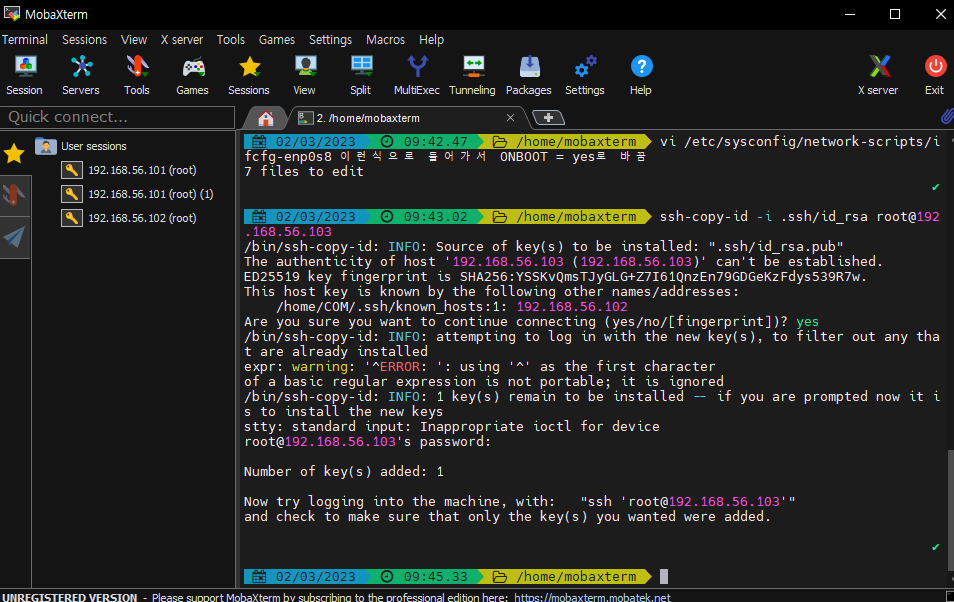

vi /etc/sysconfig/network-scripts/ifcfg-enp0s8 이런식으로 들어가서 ONBOOT = yes로 바꿈

systemctl restart network해서 재시작해줌

MAC주소가 같으면 DHCP가 같은 IP를 부여하기 때문에 MAC주소를 바꿔줌

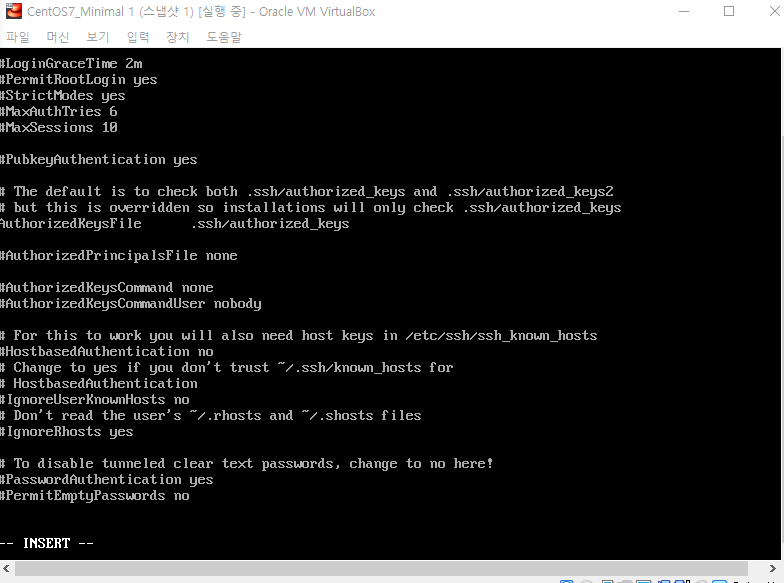

PermitEmptyPasswords no 로 바꾸고 저장하고 나가서

systemctl restart sshd

-

서버

repo = repository -

vi /etc/yum.repos.d/MariaDB.repo

[mariadb]

name = MariaDB

baseurl = http://yum.mariadb.org/10.4/centos7-amd64

gpgkey=https://yum.mariadb.org/RPM-GPG-KEY-MariaDB

gpgcheck=1 -

yum install -y MariaDB

-

rpm -qa | grep MariaDB

-

mariadb --version

-

systemctl start mariadb

-

systemctl enable mariadb

-

systemctl enable --now mariadb

-

mysql_secure_installation

-

systemctl restart mariadb

-

mysql -u root -p

- localhost에서는 root로 들어갈 수 있다.

CREATE USER 'kosa'@'%' IDENTIFIED BY 'kosa0401'; - '%' : 외부에서도 들어갈수잇게

- user가 create되는데 유저네임은 kosa, 비밀번호는 kosa0401

CREATE DATABASE IF NOT EXISTS wordpress; - wordpress라는 이름의 데이터베이스가 없으면 그거 만들어라

GRANT ALL PRIVILEGES ON wordpress.* TO 'kosa'@'%'; - '*' : wordpress 데이터베이스 안에 테이블들

- 사용자에게 모든 권환을 부여함

quit

- localhost에서는 root로 들어갈 수 있다.

-

firewall-cmd --permanent --add-service=mysql

- port번호로 추가하려면 firewall-cmd --permanent --add-port=3306/tcp

-

firewall-cmd --reload

리눅스 네트워크

1 Router (IP 공유기; AWS VPC NAT GateWay)

네트워크 주소 변환(NAT; Network Address Translation)은 컴퓨터 네트워킹에서 쓰이는 용어로서, IP 패킷의 TCP/UDP 포트 숫자와 소스 및 목적지의 IP 주소 등을 재기록하면서 라우터를 통해 네트워크 트래픽을 주고 받는 기술을 말합니다. NAT를 이용하는 이유는 대개 사설 네트워크에 속한 여러 개의 호스트가 하나의 공인 IP 주소를 사용하여 인터넷에 접속하기 위함입니다. 많은 네트워크 관리자들이 NAT를 편리한 기법이라고 보고 널리 사용하고 있습니다.

공인IP = Public IP

사설IP = Private IP(RFC1918)

10.0.0.0 ~ 10.255.255.255

172.16.0.0 ~ 172.31.255.255

192.168.0.0 ~ 192.168.255.255

강의실 네트워크

Public Subnet

192.168.0.0/24

192.168.0.0 ~ 192.168.0.255 (256개 IP - 2개 = 254개)

192.168.0.0 네트워크 주소(시작 IP)

192.168.0.255 브로드캐스팅 주소(마지막 IP)

enp0s3-bridge (public)

enp0s8-internal (private)

Private Subnet

172.31.0.0/24

172.31.0.0 ~ 172.31.0.255 (256개 IP - 2개 = 254개) - 1개(게이트웨이 주소) = 253개(Host IP)

172.31.0.0 네트워크 주소(시작 IP)

172.31.0.255 브로드캐스팅 주소(마지막 IP)

- hostnamectl set-hostname nat

- 호스트네임 바꿔줌

- vi /etc/sysconfig/network-scripts/ifcfg-enp0s3

- ggdG 라인들 다지워짐

TYPE=Ethernet

BOOTPROTO=none

NAME=enp0s3

DEVICE=enp0s3

ONBOOT=yes

IPADDR=192.168.0.133

NETMASK=255.255.255.0

GATEWAY=192.168.0.1

DNS1=8.8.8.8

DNS2=8.8.4.4

- ggdG 라인들 다지워짐

-

vi /etc/sysconfig/network-scripts/ifcfg-enp0s8

TYPE=Ethernet

BOOTPROTO=none

NAME=enp0s8

DEVICE=enp0s8

ONBOOT=yes

IPADDR=172.31.0.1

NETMASK=255.255.255.0 -

systemctl restart network

- config 건들면 restart해주기

-

systemctl status firewalld

- 방화벽이지만 센토스에서 NAT와 Prot Forward의 기능을 한다.

- 과거에는 iptables를 이용했다.

-

firewall-cmd --get-active-zone

public

interfaces: enp0s3 enp0s8

어느 인터페이스가 외부고 내부인지 설정해줘야함

-

nmcli c mod enp0s3 connection.zone external

-

nmcli c mod enp0s8 connection.zone internal

-

firewall-cmd --get-active-zone

internal

interfaces: enp0s8

external

interfaces: enp0s3

-

sestatus 해보면 enforcing돼있다

-

setenforce 0 으로 임시로 바꿔줌

-

vi /etc/sysconfig/selinux 로 아예바꿀수도잇음

- SELINUX = disabled로 바꿔줌

-

TAB칠 때 자동완성안되면 이거 설치해주자

- yum install -y bash-completion

-

sysctl -w net.ipv4.ip_forward=1 # 리눅스 시스템을 라우터로 만드는 셋팅

-

sysctl -p # 설정 저장

-

cat /proc/sys/net/ipv4/ip_forward

1 -

firewall-cmd --permanent --zone=external --add-forward-port=port=139:proto=tcp:toport=139:toaddr=172.31.0.101

-

firewall-cmd --permanent --zone=external --add-forward-port=port=445:proto=tcp:toport=445:toaddr=172.31.0.101

-

firewall-cmd --reload

- DHCP

동적 호스트 구성 프로토콜(Dynamic Host Configuration Protocol, DHCP)은 호스트 IP 구성 관리를 단순화하는 IP 표준입니다. 동적 호스트 구성 프로토콜 표준에서는 DHCP 서버를 사용하여 IP 주소 및 관련된 기타 구성 세부 정보를 네트워크의 DHCP 사용 클라이언트에게 동적으로 할당하는 방법을 제공합니다.

-

yum install dhcp -y

-

vi /etc/dhcp/dhcpd.conf

ddns-update-style interim;

subnet 172.31.0.0 netmask 255.255.255.0 {

option routers 172.31.0.1;

option subnet-mask 255.255.255.0;

range dynamic-bootp 172.31.0.100 172.31.0.110;

option domain-name-servers 8.8.8.8, 8.8.4.4;

default-lease-time 7200; (

max-lease-time 86400; ( 어떤 ip가 계속 이용되고 있더라도 86400초 지나면 회수)

} -

systemctl enable dhcpd

-

systemctl start dhcpd

-

systemctl enable --now dhcpd

WEB01_SAMBA 172.31.0.100

WEB02_NFS 172.31.0.101

DNS_DATABASE 172.31.0.102

-

firewall-cmd --permanent --zone=external --add-forward-port=port=139:proto=tcp:toport=139:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --add-forward-port=port=445:proto=tcp:toport=445:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --add-forward-port=port=2201:proto=tcp:toport=22:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --add-forward-port=port=2202:proto=tcp:toport=22:toaddr=172.31.0.101

-

firewall-cmd --permanent --zone=external --add-forward-port=port=2203:proto=tcp:toport=22:toaddr=172.31.0.102

-

firewall-cmd --reload

이제 시작에서 \192.168.0.133으로 들어가면됨

전시간에 안됐던 이유는 port가 충돌되고 있엇다. -

firewall-cmd --list-all --zone=external

-

firewall-cmd --permanent --zone=external --remove-forward-port=port=139:proto=tcp:toport=139:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --remove-forward-port=port=445:proto=tcp:toport=445:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --remove-forward-port=port=2201:proto=tcp:toport=22:toaddr=172.31.0.100

-

firewall-cmd --permanent --zone=external --remove-forward-port=port=2202:proto=tcp:toport=22:toaddr=172.31.0.101

-

firewall-cmd --permanent --zone=external --remove-forward-port=port=2203:proto=tcp:toport=22:toaddr=172.31.0.102

-

firewall-cmd --reload

NAT-GW

- firewall-cmd --permanent --zone=external --add-forward-port=port=8001:proto=tcp:toport=80:toaddr=172.31.0.100

- firewall-cmd --permanent --zone=external --add-forward-port=port=8002:proto=tcp:toport=80:toaddr=172.31.0.101

- cp authorized_keys authorized_keys.pub

- ssh-copy-id -i authorized_keys.pub root@172.31.0.101

- chmod 400 my-key.pem

- ssh -i my-key.pem root@172.31.0.101

192.168.0.85:221 -> 172.31.0.101:22(WEB01)

192.168.0.85:222 -> 172.31.0.100:22(WEB02)

192.168.0.85:223 -> 172.31.0.102:22(DNS)

ssh -i my-key.pem root@192.168.0.85

ssh -p 221 -i my-key.pem root@192.168.0.85

ssh -p 222 -i my-key.pem root@192.168.0.85

ssh -p 223 -i my-key.pem root@192.168.0.85

@@ 포트포워딩

- firewall-cmd --permanent --zone=external --add-forward-port=port=221:proto=tcp:toport=22:toaddr=172.31.0.101

- firewall-cmd --permanent --zone=external --add-forward-port=port=222:proto=tcp:toport=22:toaddr=172.31.0.100

- firewall-cmd --permanent --zone=external --add-forward-port=port=223:proto=tcp:toport=22:toaddr=172.31.0.102

- firewall-cmd --reload

- firewall-cmd --list-all --zone=external

- DNS - AWS Route53

도메인 네임 시스템(Domain Name System, DNS)은 호스트의 도메인 이름을 호스트의 네트워크 주소로 바꾸거나 그 반대의 변환을 수행할 수 있도록 하기 위해 개발되었습니다. 특정 컴퓨터(또는 네트워크로 연결된 임의의 장치)의 주소를 찾기 위해, 사람이 이해하기 쉬운 도메인 이름을 숫자로 된 식별 번호(IP 주소)로 변환해 줍니다. 도메인 네임 시스템은 흔히 "전화번호부"에 비유됩니다. 인터넷 도메인 주소 체계로서 TCP/IP의 응용에서, www.example.com과 같은 주 컴퓨터의 도메인 이름을 192.168.1.0과 같은 IP 주소로 변환하고 라우팅 정보를 제공하는 분산형 데이터베이스 시스템입니다.

ISP(Internet Service Provider: KT, SKB, LGU+, Dreamline ...)

DNS

- yum -y install bind bind-chroot bind-utils

ggdG