📌2022년 03월 05일 CBT 기출문제

✅ 풀이 방식 : 1문제 풀고, 정답 체크(모르는 문제 틀림 표시)

✅ 평균 점수 : 69점

✅ 그 외 특별한 이슈 : 없음

✅ 참고 링크

😀 1과목 : 75점 (15/20)

-

User Interface 설계 시 오류 메시지나 경고에 관한 지침으로 가장 거리가 먼 것? : 소리나 색의 사용을 줄이고 텍스트로만 전달하도록 한다? X

-

객체지향 기법에서 상위 클래스의 메소드와 속성을 하위 클래스가 물려받는 것을 의미하는 것? : Inheritance(상속)

-

설계 기법 중 하향식 설계 방법과 상향식 설계 방법에 대한 비교 설명으로 가장 옳지 않은 것? : 상향식 설계에서는 인터페이스가 이미 성립되어 있지 않더라도 기능 추가가 쉽다? X

-

자료흐름도(DFD)의 각 요소별 표기 형태의 연결이 옳지 않은 것? : Data Store->삼각형 X -> 평행선

- Process(원)

- data flow(화살표)

- Terminator(사각형)

- Data Store(평행선)

-

UI 설계 도구

-> 디자인, 사용방법설명, 평가 등을 위해 실제 화면과 유사하게 만든 정적인 형태의 모형

-> 시각적으로만 구성 요소를 배치하는 것으로 일반적으로 실제로 구현되지는 않음

-> 목업(Mockup) -

UML 다이어그램 중 정적 다이어그램이 아닌 것? : 순차 다이어그램

-> 순차 다이어그램(sequence)은 동적 다이어그램

-> 정적 vs 동적- 정적 : 클 객 컴 배 복(합구조) 패

- 동적 : 유 상 활 시(순) 통 상 타

-

클래스 설계원칙에 대한 바른 설명? -> 개방-폐쇄의 원칙 : 클래스는 확장에 대해 열려 있어야 하며 변경에 대해 닫혀 있어야 한다.

-

GoF 디자인 패턴에서 생성 패턴에 해당하는 것? : 추상 팩토리(Abstract Factory)

생성 패턴- 추상 팩토리

- 빌더

- 팩토리메서드

- 프로토타입

- 싱글톤

구조 패턴

- 어댑터

- 브리지

- 컴포지트

- 데코레이터

- 파사드

- 플라이웨이트

- 프록시

행위패턴

- 나머지(생, 구만 외우자)

-

아키텍처 설계 과정이 올바른 순서로 나열된 것?

-> 설계 목표 설정 -> 시스템 타입 결정 -> 스타일 적용 및 커스터마이즈 -> 서브시스템의 기능, 인터페이스 동작 작성 -> 아키텍처 설계 검토 -

소프트웨어 설계에서 자주 발생하는 문제에 대한 일반적이고 반복적인 해결 방법을 무엇이라고 하는가? : 디자인 패턴

-

입력되는 데이터를 컴퓨터의 프로세서가 처리하기 전에 미리 처리하여 프로세서가 처리하는 시간을 줄여주는 프로그램이나 하드웨어를 말하는 것? : FEP

-

객체 지향 개념 중 하나 이상의 유사한 객체들을 묶어 공통된 특성을 표현한 데이터 추상화를 의미하는 것? : Class

-> 메서드는 클래스로부터 생성된 객체를 사용하는 방법, 객체가 메시지를 받아 실행해야 할 객체의 구체적인 연산

🙁 2과목 : 55점 (11/20)

-

단위 테스트에서 테스트의 대상이 되는 하위 모듈을 호출하고, 파라미터를 전달하는 가상의 모듈로 상향식 테스트에 필요한 것? : 테스트 드라이버

-> 테스트 스텁은 제어 모듈이 호출하는 타 모듈의 기능을 단순히 수행하는 도구로, 일시적으로 필요한 조건만을 가지고 있는 테스트용 모듈 -

정형 기술 검토(FTR)의 지침으로 틀린 것? : 참가자의 수를 제한하지 않는다? X -> 참가자의 수를 제한한다!!

-

소프트웨어 재공학의 주요 활동 중 기존 소프트웨어 시스템을 새로운 기술 또는 하드웨어 환경에서 사용할 수 있도록 변환하는 작업을 의미하는 것? : Migration

-

자료 구조의 분류 중 선형 구조가 아닌 것? : 트리(비선형)

- 비선형 : 트리, 그래프

- 선형 : 스택, 큐, 덱, 리스트

-

아주 오래되거나 참고문서 또는 개발자가 없어 유지보수 작업이 아주 어려운 프로그램을 의미하는 것? : Alien Code

-

소프트웨어를 재사용함으로써 얻을 수 있는 이점으로 가장 거리가 먼 것? : 새로운 개발 방법론 도입 용이? X -> 이미 있는걸 재사용하는거니까 새로운 개발 방법론 도입이 어려운 것이 당연!!

-

인터페이스 간의 통신을 위해 이용되는 데이터 포맷이 아닌 것? : AJTML

-

프로그램 설계도의 하나인 NS Chart에 대한 설명으로 가장 거리가 먼 것? : 화살표나 GOTO를 사용하여 이해하기 쉽다? X -> 플로우차트의 단점인 화살표가 표시되지 않는 것이 가장 큰 포인트!!

-

분할 정복에 기반한 알고리즘으로 피벗을 사용하며 최악의 경우 n(n-1)/2회의 비교를 수행해야 하는 정렬? : Quick Sort(퀵정렬)

-> 분할정복 사용하는 정렬 : 퀵정렬, 병합정렬

| 종류 | 최상 | 평균 | 최악 |

|---|---|---|---|

| 선택 | n | n^2 | n^2 |

| 버블 | n^2 | n^2 | n^2 |

| 삽입 | n^2 | n^2 | n^2 |

| 퀵 | nlogn | nlogn | n^2 |

| 이진병합 | nlogn | nlogn | nlogn |

-

화이트박스 검사 기법에 해당하는 것 : 데이터 흐름 검사, 루프 검사

-> 블랙박스 검사 기법 종류- 동등 분할 검사

- 경계값 분석

- 원인 결과 그래프 기법

- 오류 예측 기법

-

소프트웨어 품질 관련 국제 표준인 ISO/IEC 25000에 관한 설명으로 옳지 않은 것? : ISO/IEC 2501n -> 소프트웨어의 내부 측정, 외부 측정, 사용품질 측정, 품질 측정 요소 등을 다룬다? X

-> 품질 모델 및 품질 사용 안내 -

코드 인스펙션과 관련한 설명으로 틀린 것? : 동적 테스트 시에만 활용하는 기법

-

프로젝트에 내재된 위험 요소를 인식하고 그 영향을 분석하여 이를 관리하는 활동으로서, 프로젝트를 성공시키기 위하여 위험 요소를 사전에 예측, 대비하는 모든 기술과 활동을 포함하는 것? : Risk Analysis(위험 관리)

😀 3과목 : 75점 (15/20)

-

DELETE 명령에 대한 설명으로 틀린 것? : WHERE 조건절에 없는 DELETE 명령을 수행하면 DROP TABLE 명령을 수행했을 때와 동일한 효과를 얻을 수 있다? X

-> DELETE문은 테이블 내의 튜플들만 삭제, DROP문은 테이블 자체 삭제 -

관계해석에서 '모든 것에 대하여'의 의미를 나타내는 논리 기호는? : ∀

-> all을 뒤집었다고 생각하기! -

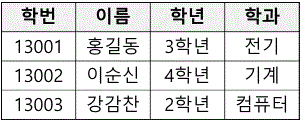

다음 릴레이션의 Degree와 Cardinality?

-> 디 - 세(열) / 카 - 가(행)

-> Degree : 4, Cardinality : 3 -

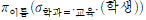

관계 대수식을 SQL 질의로 옳게 표현한 것은?

-> SELECT 이름 FROM 학생 WHERE 학과='교육';

-> 맨 안쪽부터 거꾸로 적어주면 됨! -

정규화 과정에서 함수 종속이 A->B이고 B->C일 때 A->C인 관계를 제거하는 단계? : 2NF->3NF

(두부이걸다조?) -

SQL과 관련한 설명으로 틀린 것? : REVOKE 키워드를 사용하여 열 이름을 다시 부여할 수 있다? X -> DCL에 해당하는 권한을 해제하는 명령어

-

다음 SQL문에서 사용된 BETWEEN 연산의 의미와 동일한 것?

SELECT *

FROM 성적

WHERE (점수 BETWEEN 90 AND 95)

AND 학과 = “컴퓨터공학과”-> 점수 >= 90 AND 점수 <= 95

-

트랜잭션의 상태 중 트랜잭션의 수행이 실패하여 Rollback 연산을 실행한 상태? : 철회(Aborted)

-

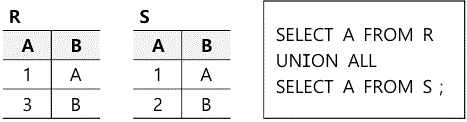

테이블 R과 S에 대한 SQL에 대한 SQL문이 실행되었을 때, 실행결과로 옳은 것?

1

3

1

2- 테이블 두 개를 조인하여 뷰 V_1을 정의하고, V_1을 이용하여 뷰 V_2를 정의하였다. 다음 명령 수행 후 결과로 옳은 것?

DROP VIEW V_1 CASCADE;-> V_1과 V_2 모두 삭제된다.

😀 4과목 : 80점 (16/20)

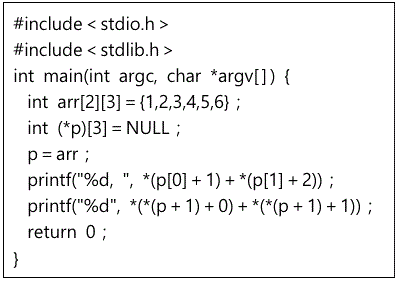

- 구조

1 2 3

4 5 6-> p[0] + 1 -> p[0][1] = 2

-> p[1] + 2 -> p[1][2] = 6

2 + 6 = 8

-> (p+1)+0 -> p[1][0] = 4

-> (p+1)+1 -> p[1][1] = 5

4 + 5 = 9

-> 결과 : 8, 9

-

IPv6에 대한 특성으로 틀린 것? : 표시방법은 8비트씩 4부분의 10진수로 표현한다? X

-> 표시 방법은 16비트씩 8부분의 16진수로 표시 -

TCP/IP 계층 구조에서 IP의 동작 과정에서의 전송 오류가 발생하는 경우에 대비해 오류 정보를 전송하는 목적으로 사용하는 프로토콜? : ICMP(Internet Control Message Protocol

-

다음과 같은 형태로 임계 구역의 접근을 제어하는 상호배제 기법?

P(S) : while S <= 0 do skip;

S := S - 1;

V(S) : S := S + 1;-> Semaphore(세마포어) : 공유된 자원의 데이터 혹은 임계영역 등에 따라 여러 Process 혹은 Thread가 접근하는 것을 막아줌(동기화 대상이 하나 이상)

- 빈 기억공간의 크기가 20KB, 16KB, 8KB, 40KB일때 기억장치 배치 전략으로 "Best Fit"을 사용하여 17KB의 프로그램을 적재할 경우 내부단편화의 크기는 얼마인가?

-> 주어진 숫자들에서 적재하려는 숫자를 빼고, 가장 작은 것을 고르면 됨!- 20 - 17 = 3

- 16 - 17 = 불가능

- 8 - 17 = 불가능

- 40 - 17 = 23

-> 3KB!

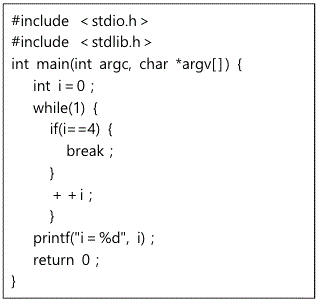

- i가 0이고, if문을 보면 i ==4이면 멈추기 때문에 i가 0, 1, 2, 3, 4까지 가고 끝난다.

-> i = 4

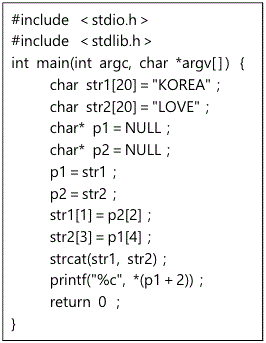

1) KVREA

2) LOVA

-> p1 + 2 = str1[2] = R

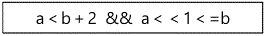

- a < b + 2 -> T(1)

- a << 1 < = b

-> a << 1

-> a = 1 = 00000001 -> 좌측으로 한번 시프트 -> 00000010 = 2

-> 2 < = b -> T(1)

-> 1 AND 1 = 1

😒 5과목 : 60점 (12/20)

-

정보시스템과 관련한 다음 설명에 해당하는 것?

-> 각 시스템 간에 공유 디스크를 중심으로 클러스터링으로 엮여 다수의 시스템을 동시에 연결할 수 있다.

-> 조직, 기업의 기간 업무 서버 등의 안정성을 높이기 위해 사용될 수 있다.

-> 여러 가지 방식으로 구현되며 2개의 서버를 연결하는 것으로 2개의 시스템이 각각 업무르 수행하도록 구현하는 방식이 널리 사용된다.

= 고가용성 솔루션(HACMP) -

위조된 매체 접근 제어(MAC) 주소를 지속적으로 네트워크로 흘려보내, 스위치 MAC 주소 테이블의 저장 기능을 혼란시켜 더미 허브(Dummy Hub)처럼 작동하게 하는 공격? : Switch Jamming

-

블루투스 공격과 해당 공격에 대한 설명이 올바르게 연결된 것? : 블루프린팅(블루투스 공격 장치의 검색 활동을 의미)

-

DoS 공격과 관련한 내용으로 틀린 것? : Smurf 공격은 멀티캐스트를 활용하여 공격 대상이 네트워크의 임의의 시스템에 패킷을 보내게 만드는 공격이다? X

-> 멀티캐스트가 아니라 브로드캐스트 -

Python 기반의 웹 크롤링 프레임워크로 옳은 것? : Scrapy

-

Secure 코딩에서 입력 데이터의 보안 약점과 관련한 설명으로 틀린 것?

-> 자원 삽입 : 사용자가 내부 입력 값을 통해 시스템 내에 사용이 불가능한 자원을 지속적으로 입력함으로써 시스템에 과부하 발생? X

-> 자원 삽입은 자원을 조작할 수 있는 문자열을 삽입하여 시스템이 보호하는 자원에 임의로 접근할 수 있는 취약점 -

Windows 파일 시스템인 FAT와 비교했을 때의 NTFS의 특징이 아닌 것? : 보안에 취약? X

-> NTFS는 FAT보다 보안이 훨씬 좋다!! -

DES는 몇 비트의 암호화 알고리즘? : 64

-

다음 내용이 설명하는 로그 파일?

-> 리눅스 시스템에서 사용자의 성공한 로그인/로그아웃 정보 기록

-> 시스템의 종료/시작 시간 기록

= wtmp -

OSI Layer 전 계층의 프로토콜과 패킷 내부의 콘텐츠를 파악하여 침입 시도, 해킹 등을 탐지하고 트래픽을 조정하기 위한 패킷 분석 기술? : DPI(Deep Packet Inspection)

-

소프트웨어 개발 방법론의 테일러링(Tailoring)과 관련한 설명으로 틀린 것?

-> 프로젝트 수행 시 예상되는 변화를 배제하고 신속히 진행하여야 한다? X

-> 테일러링 : 프로젝트 상황 특성에 맞게 정의된 소프트웨어 개발 방법론 절차, 사용기법 등을 수정 및 보완하는 작업