| Developer Backdoors

- 개발자 백도어: 모바일 앱을 배포하기 전/후 소스코드에 최고 권한이 부여한 계정을 삽입하고, 문제가 발생했을 때 해당 계정으로 접속하여 디버깅 수행

- 보통 본인이 개발한 앱의 모든 기능이 정상적으로 동작하는지 테스트하려고 백도어 코드를 삽입

- 백도어 코드를 삽입하고 배포한다면 권한이 없는 사용자가 백도어 경로로 접속하여 중요 정보를 획득 가능

| 디컴파일

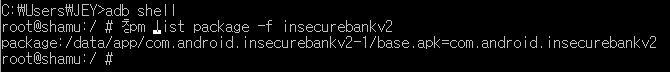

- adb 사용하여 apk 파일의 위치 확인

adb shell

root@shamu:/ # pm list package -f insecurebankv2

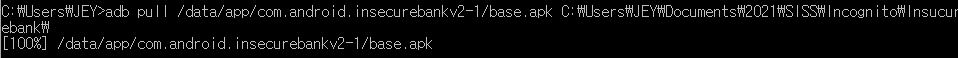

- adb pull <apk 위치> <저장할 위치>로 apk 추출

adb pull /data/app/com.android.insecurebankv2-1/base.apk C:\Users\JEY\Documents\2021\SISS\Incognito\Insucurebank\

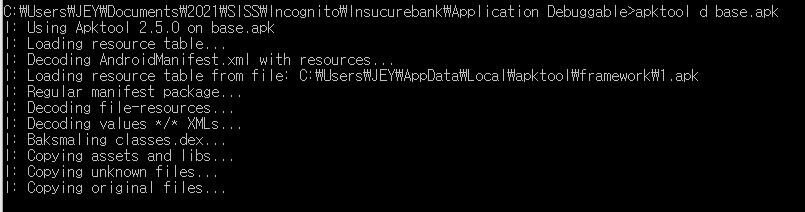

- apktool 사용하여 디컴파일

apktool d base.apk

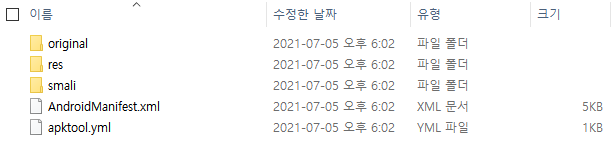

-

디컴파일 파일 확인

-

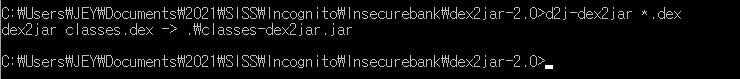

build > apk > classes.dex 파일을 dex2jar로 옮겨서 jar 파일로 변환

d2j-dex2jar *.dex

- 생성된 jar 파일 jd-gui로 확인

| 코드 확인

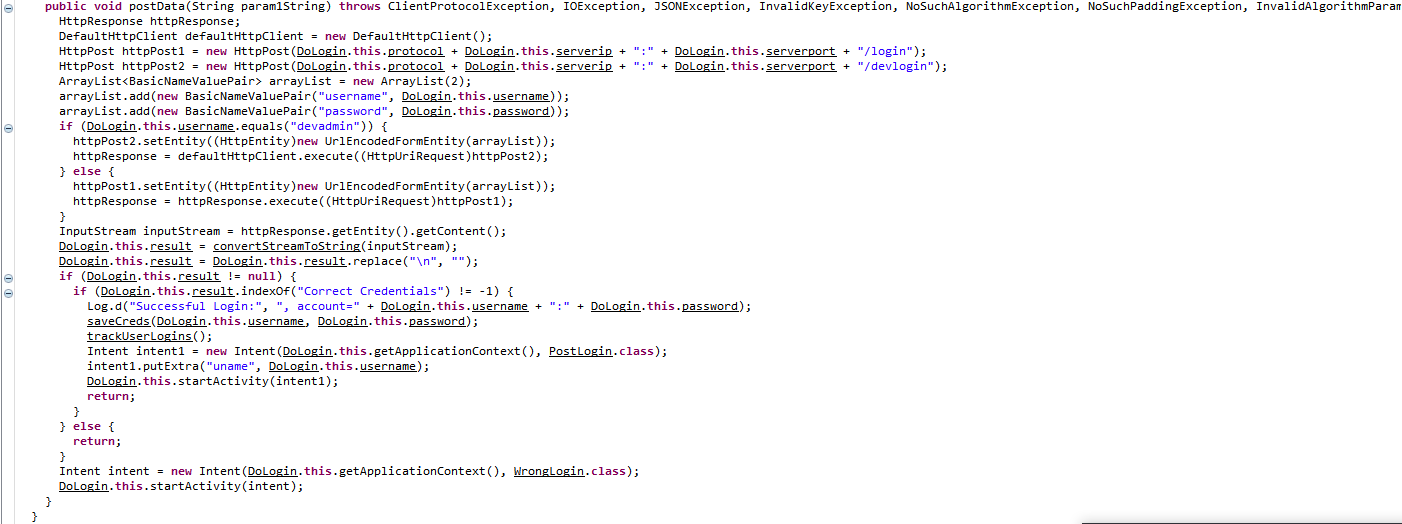

- 인증 과정이 httpPost와 httpPost2로 나뉨

- httpPost2는 개발자 로그인 과정으로 보이며, username이 devadmin이면 개발자 로그인 진행

- 이를 이용하여 devadmin으로 비밀번호 없이 로그인 가능

| 대응방안

- 개발자가 테스트 용도로 생성한 계정 삭제

- 백도어 코드 제거